Топ хакерских программ на пк. лучшие хакерские программы для взлома со смартфона

Содержание:

- Clandestine

- Malwarebytes Anti-Malware (рекомендуется)

- Raw Data

- Утилиты для подбора паролей

- Сканеры веб-ресурсов для Android

- Редактирование и настройки

- Cyborg Hawk Linux

- Выбор редакции: Bitdefender

- HitmanPro

- Популярность в Facebook

- Добавление собственных ресурсов

- УДАЛЕННЫЙ ДОСТУП:

- Grey Hack

- NodeZero

- Защитник Windows Advanced Protection от угроз

- Новое приложение имеет несколько приятных отличительных особенностей от прочих аналогов:

- Syndicate (2012)

- АУДИТ ВЕБ-ПРИЛОЖЕНИЙ:

Clandestine

Шпионский триллер с ассиметричным кооперативом. События игры разворачиваются в 1996 году, а сюжет повествует о таинственных убийствах: кто-то объявил охоту на старых оперативников, переживших холодную войну. Главным героям – русской контрразведчице Кате Козловой и американскому хакеру Мартину Симборскому – предстоит разобраться в этих убийствах и найти виновного.

Геймерам предлагается пройти 17 сюжетных миссий. В процессе вам предстоит комбинировать способности героев для решения запутанных головоломок. В арсенале – различные шпионские гаджеты и приспособления. Играть в Clandestine можно в одиночку, переключаясь между героями, или вместе с другом.

Malwarebytes Anti-Malware (рекомендуется)

Этот инструмент обнаруживает и устраняет вредоносные программы, которые часто пропускает ваша антивирусная программа.

Кроме того, он удаляет руткиты и восстанавливает поврежденные файлы. Премиум-версия Anti-Malware предлагает ряд обновленных функций, которые сделают ваш компьютер практически защищенным от угроз, включая надежную защиту от взлома. Если вы обеспокоены возможными нарушениями, это анти-хакерское программное обеспечение является хорошим вариантом для вас.

Вы можете протестировать эту функцию в течение 14 дней, используя бесплатную версию инструмента, но после этого периода мы рекомендуем вам приобрести премиум-версию.

Что ожидать от Malwarebytes Anti-Malware:

- Запрещает доступ к известным вредоносным веб-страницам и от них.

- Обнаруживает вредоносные программы автоматически в режиме реального времени, прежде чем они могут заразить.

- Сканирует быстрее, ища только активные угрозы.

- Позволяет планировать автоматическое сканирование и обновления базы данных.

- Предотвращает вредоносные программы от прекращения Malwarebytes или изменения своих процессов.

Вы можете приобрести Malwarebytes на официальной веб-странице за 39, 99 долларов США за годовую подписку или за 59, 99 долларов США за двухлетнюю подписку.

Raw Data

Шутер под VR, в котором игроку в роли члена хакерской группы SyndiK8 предстоит расправиться с мегакорпорацией Eden, претендующей на мировое господство. Для этого придется с боем проникнуть в самое сердце порочной корпорации — Eden Tower, представляющий собой штаб-квартиру организации, где она производит боевых андроидов, а также, по слухам, скрывает источник бессмертия.

Один из немногих действительно увлекательных шутеров под устройства ВР с грамотным научно-фантастическим сюжетом, современной графикой и завораживающе красивыми, динамичными боями с применением разного футуристического оружия: от бластеров до световых катан.

Утилиты для подбора паролей

Здесь собраны популярные утилиты для подбора паролей к онлайн сервисам и средства расшифровки (подбора) хешей.

CryptoHaze— быстрая, опирающаяся на технологии CUDA и OpenCL утилита для подбора MD5, SHA1, LM, NTLM хешей.

Findmyhash— утилита для поиска хешей с помощью нескольких онлайн-сервисов.

HashIdentifier— утилита для определения типа хеша.

Hashcat— одна из самых быстрых утилит (CPU) для подбора пароля из хеша.

John the Ripper— одна из самых известных мультиплатформенных утилит для перебора паролей.

Patator— набирающая популярность утилита для подбора паролей к ftp/ssh/mysql/http и многим другим.

RainbowCrack— утилита для подбора паролей с помощьюрадужных таблиц.

THC Hydra— одна из старейших и эффективных утилит для подбора пароля ftp/ssh/mysql/http и многим другим.

Сканеры веб-ресурсов для Android

Начнем обзор программ для взлома смартфона с самого главного, а именно со сканеров веб-приложений. Здесь у нас три приложения, которые позволят вам найти открытые админки, сбрутить пароль, протестировать сайт на XSS-уязвимости, возможность SQL-инъекций, составить листинги каталогов и многое другое.

Kayra the Pentester Lite

Мобильный сканер уязвимостей веб-приложений Kayra the Pentester Lite ищет типичные ошибки в конфигурации указанного веб-сервера и пытается получить листинг каталогов (обычно — успешно). Среди дополнительных инструментов есть генератор хешей и дешифровщик AES.

Приложение обладает простыми и понятными настройками. Поддерживает HTTPS и проверяет корректность TLS. Умеет искать XSS, брутить CGI и выполнять атаки по словарю. Может работать в фоне и в многопоточном режиме. Содержит базу данных Google Hacks и автоматически определяет известные уязвимости.

Отчет Kayra и экран About

По каждому пункту, отмеченному в настройках сканирования, создается подробный отчет. На скриншоте видно лишь его малую часть. Бесплатная версия довольно функциональна, но иногда раздражает рекламой. В платной версии нет рекламы и ограничений, ее стоимость на момент написания статьи составляет 159 рублей.

- Сайт

- Протестированная версия: 1.4.0

- Размер: 4,7 Мбайт

- Версия Android: 4.1 и выше

- Требуется root: нет

DroidSQLi

Следующая хакерская программа для Android — это DroidSQLi. Приложение DroidSQLi служит для проверки веб-сайтов на уязвимость к SQL-инъекциям четырех разновидностей:

- Normal SQL injection — классический вариант с передачей параметра UNION ALL SELECT;

- Error based SQL injection — использование в запросах заведомо неверного синтаксиса для получения сообщения об ошибке, раскрывающего дополнительные параметры БД;

- Blind SQL injection — серия запросов с анализом ответов true/false от СУБД, позволяющая восстановить структуру базы данных;

Time based SQL injection — формирование дополнительных запросов, вызывающих приостановку СУБД на определенное время, что делает возможным посимвольное извлечение данных.

Демонстрация error based SQL-инъекции

Утилита DroidSQLi автоматически подбирает метод инжекта, а также использует техники обхода фильтрации запросов.

Для начала тестирования сайта необходимо вручную найти точку входа. Обычно это адрес веб-страницы, содержащий запрос вида ?id=X или ?p=X, где X — целое положительное число. В нашем примере пейлоад для параметра id выглядит так:

id=(SELECT 4777 FROM(SELECT COUNT(*),CONCAT(0x71626b6a71,(SELECT (ELT(4777=4777,1))),0x7170767871,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)

В Сети очень много сайтов, уязвимых к SQL-инъекциям. Думаю, вы легко найдете несколько таких, просто посмотрев историю своего браузера.

- Сайт

- Протестированная версия: 1.1

- Размер: 705 Кбайт

- Версия Android: 4.2 и выше

- Требуется root: нет

Droidbug Admin Panel Finder FREE

Следующий инструмент для взлома со смартфонов — это утилита Droidbug Admin Panel Finder FREE. Приложение ищет админские панели по дефолтным адресам разных CMS. Результат ее работы не всегда соответствует реальному положению вещей, поскольку на популярных веб-серверах стоят IDS и WAF. Они блокируют перебор URL или перенаправляют его в honeypot (ловушку), который отвечает HTTP 200 OK на все запросы, а сам собирает инфу об атакующем.

Однако на менее популярных сайтах с безопасностью все очень тоскливо, и валидная админская панелька находится за считанные секунды. В платной версии, стоимостью 139 рублей, убрана реклама и разблокирована возможность перебора по смешанному шаблону для сайтов с поддержкой PHP/ASP/CGI/CFM/JS.

Поиск админки на сайте

- Сайт

- Протестированная версия: 1.4

- Размер: 6,3 Мбайт

- Версия Android: 2.1 и выше

- Требуется root: нет

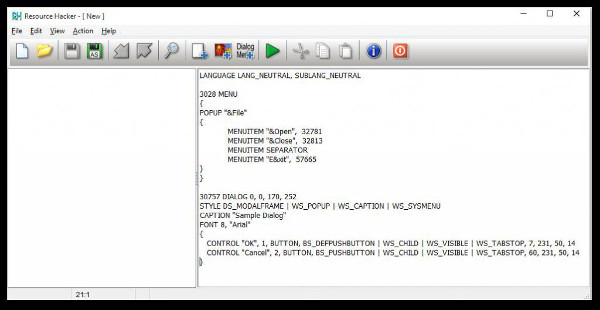

Редактирование и настройки

При редактировании документов, данные которых расположены в каталоге «Виндовс», достаточно развернуть структуру последнего. В каталоге будут указаны следующие пункты:

- тип файла: это может быть курсор, строка, диалоговое окно, точечные рисунки, ярлыки и иконки;

- название, то есть будут открыты все данные, которые применялись для сохранения в системе «Виндовс», при этом пользователь увидит точное название и расширение документов;

- язык — будет открыт тот, на котором сохранена данная информация, откуда можно узнать, какой язык использовался в системе кодирования данных.

Например, если открывается код 1033, то эти данные сохранены в ПК на английском языке, если код 1049, то информация сохранена на русском языке.

Cyborg Hawk Linux

CYBORG HAWK LINUX – это Ubuntu (Linux), основанный на тестировании на проникновение, созданный командой Ztrela Knowledge Solutions Pvt. Ltd.

Разработано для этических хакеров и экспертов по кибербезопасности, которые также известны как тестеры на проникновение.

Тестирование на проникновение Cyborg Hawk Distro может использоваться для сетевой безопасности и оценки, а также для цифровой криминалистики.

Он имеет различные инструменты, также подходящие для тестирования мобильной безопасности и беспроводных сетей.

У него есть 700 + инструментов, в то время как другие дистрибутивы с тестами на проникновение имеют более 300+, а также специальные инструменты и меню для мобильной безопасности и анализа вредоносных программ.

Также легко сравнить его с другими, чтобы сделать лучшую ОС, чем другие, мы должны превзойти их.

Выбор редакции: Bitdefender

Bitdefender в настоящее время входит в число лучших AV в мире. Этот инструмент не только обладает базовыми функциями антивируса, но и использует несколько специальных инструментов для предотвращения атак любого типа.

Персональные данные становятся одним из наиболее важных пунктов политики безопасности Bitdefender, поэтому вы можете установить этот инструмент, поскольку его функции защищают от взлома.

Вот что вы получите с Bitdefender:

- Создает специальные списки для защиты от вымогателей (криптоблокировщиков) и новейших подписей

- Защита веб-камеры: никто не сможет получить доступ к вашей веб-камере, пока Bitdefender активен

- Выделенный брандмауэр: установите второй брандмауэр и получите двойную защиту, пока некоторые программы выходят в Интернет

- Советник по безопасности сети Wi-Fi: если хакер настроил определенную сеть Wi-Fi, для кражи данных вы будете уведомлены

- Сканирование уязвимостей для выявления важных отсутствующих компонентов системного программного обеспечения

- Многофункциональная защита — установите этот удивительный инструмент безопасности на другие устройства

Если вы действительно хотите установить анти-хакерскую блокировку на свой компьютер, мы настоятельно рекомендуем Bitdefender Antivirus 2019. Вы можете купить его сейчас со скидкой.

Получить сейчас Bitdefender 2019

HitmanPro

Как описывает его разработчик, Hitman Pro — это бесплатный инструмент второго мнения, который вселяет уверенность в мир, где считается, что безопасные компьютеры регулярно подвергаются риску.

HitmanPro настолько успешен, потому что он не полагается на сигнатуры вирусов, вместо этого он собирает действенный интеллект и анализирует собранную информацию, чтобы определить, какие файлы действуют и выглядят как вредоносные программы. Делая это довольно хорошим анти-хакерским программным обеспечением.

Инструмент ищет неэтичное поведение файлов, потому что создателям вредоносных программ намного сложнее радикально изменить манипулятивное поведение своих вредоносных программ.

Другие функции включают в себя:

- HitmanPro — это сканер вредоносных программ по требованию, не требующий подписи, всего 10 МБ и не требующий установки. Его можно запустить непосредственно с флэш-накопителя USB, CD / DVD или сетевого хранилища.

- Это быстро, типичная проверка на наличие вредоносных программ с HitmanPro занимает менее 5 минут.

- Он удаляет постоянные угрозы изнутри работающей операционной системы и заменяет зараженные ресурсы Windows безопасными оригинальными версиями.

Вы можете скачать HitmanPro 3 от Sophos. HitmanPro предлагает домашним пользователям бесплатную разовую лицензию, действительную в течение тридцати дней. Вы можете приобрести годовую лицензию HitmanPro за 22, 34 доллара или трехлетнюю лицензию за 44, 68 доллара.

Популярность в Facebook

Все та же известная команда белых хакеров, нашла эту утилиту на просторах интернета и не слабо ей заинтересовалась. Нужно ведь поднимать свою популярность в соцсетях. Но все оказалось не так радужно, как казалось поначалу. Согласно данным, из интернета, и яркой рекламе, данная программа способна по взмаху курсора, установить абсолютно любое количество лайков, к абсолютно любой записи в Facebook. Только вот для того, чтобы провернуть такую аферу, и накрутить лайков на фото своей подруги, пользователю придется ввести свой пароль и электронную почту в программу. Естественно, никаких лайков и популярности не будет.

Все введенные данные, моментально отправляются на сервер злоумышленников. Хотя, на счет, популярности информация не точная, кто знает каким образом злоумышленники собираются использовать ваш украденный аккаунт 🙂

Добавление собственных ресурсов

Как мы уже говорили, Resource Hacker можно условно классифицировать на два уровня: для рядовых пользователей, новичков, и для профессионалов. Самые легкие варианты мы разобрали. Теперь переходим к случаям посложнее.

Вы можете не только найти готовые шаблоны в сети, чтобы поставить их на замену стандартному интерфейсу «Виндовс» (например, использовать значки «Виндовс 2000» в самой современной «десятке»), но и создать ресурсы самостоятельно в графическом редакторе. То есть нарисовать, смонтировать значок, курсор, кнопку

Правда, здорово? В творчестве важно помнить одно: формат файла должен быть такого же типа, как и формат изменяемого ресурса

Итак, вы нарисовали или сконструировали собственный точечный рисунок, значок, курсор или AVI-файл. Сохраните ресурс, назовите его узнаваемым именем. Далее откройте Resource Hacker:

- Перейдите в «Действия».

- Остановитесь на пункте «Добавить новый ресурс».

- Теперь остановитесь на разделе «Открыть файл с новым ресурсом».

- Выберите из списка свое творение.

- Теперь обозначьте наименование, тип и язык нового ресурса. Помните, что эти параметры должны отличаться от уже существующих.

- Осталось кликнуть на кнопку «Добавить ресурс».

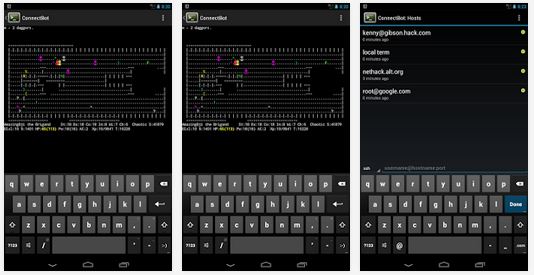

УДАЛЕННЫЙ ДОСТУП:

Получив доступ к удаленному хосту, нужно иметь возможность им воспользоваться. А для этого нужны клиенты. Начнем с SSH, где стандартом де-факто уже является ConnectBot. Помимо удобного интерфейса, предоставляет возможность организации защищенных туннелей через SSH подключения.

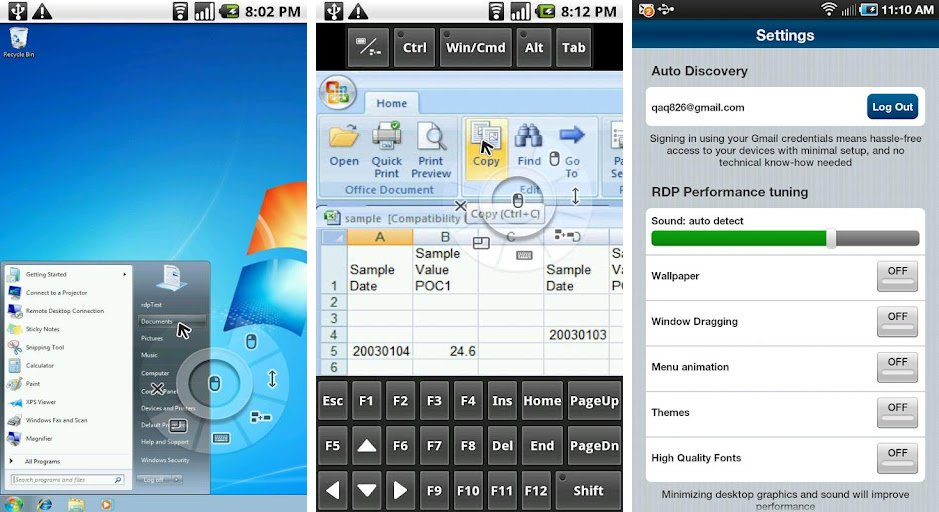

Полезная программа, позволяющая подключаться к удаленному рабочему столу через сервисы RDP или VNC. Очень радует, что это два клиента в одном, нет необходимости использовать разные тулзы для RDP и VNC.

Специально написанный для Android браузер MIB, с помощью которого можно управлять сетевыми устройствами по протоколу SNMP. Сможет пригодиться для развития вектора атаки на различные маршрутизаторы, ведь стандартные community string (проще говоря, пароль для доступа) для управления через SNMP еще никто не отменял.

Grey Hack

Многопользовательский симулятор хакера (но есть и одиночный режим). Вам предстоит заработать себе репутацию, занимаясь взломом и другими хакерскими штучками. В арсенале у вас будут различные программы, причем, по мере прокачки навыков, вы откроете новые утилиты.

В частности, в Grey Hack сделан упор на реализм. Игра позволяет почувствовать себя реальным хакером. Терминал, где вы и проведете игровое время, основан на существующих командах системы UNIX, что является основным инструментом для проведения хакерских атак.

https://youtube.com/watch?v=G679xPn1_90

Но не пугайтесь – игра одновременно и сложна, и проста. И если вы желаете получить реальные знания о хакерской деятельности, то в игровой форме сделать это намного интереснее и проще.

NodeZero

NodeZero – это операционная система на основе ядра Linux с открытым исходным кодом, полученная из самого популярного в мире дистрибутива Linux, Ubuntu и предназначенная для использования в тестах на проникновение.

Дистрибутив доступен для скачивания в виде двухэкранного образа Live DVD ISO, который хорошо работает на компьютерах, поддерживающих как 32-разрядные (x86), так и 64-разрядные (x86_64) архитектуры.

Помимо того, что он позволяет вам запускатьлайв систему, загрузочное меню содержит различные расширенные параметры, такие как возможность проведения диагностического теста системной памяти, загрузка с локального диска, запуск программы установки непосредственно, а также загрузка безопасный графический режим, текстовый режим или режим отладки.

Графическая среда рабочего стола NodeZero по умолчанию работает от GNOME, который использует интерфейс GNOME Classic.

Он имеет двухпанельный макет и использует репозитории программного обеспечения Ubuntu по умолчанию.

Имейте в виду, однако, что вы должны сначала войти в лайв сессию с именем пользователя nodezero и без пароля.

С NodeZero у вас будет мгновенный доступ к более чем 300 инструментам тестирования на проникновение, а также набор базовых услуг, которые необходимы для проникновения тестирования.

Приложения по умолчанию включают браузер Mozilla Firefox, диспетчер фотографий F-Spot, музыкальный проигрыватель Rhythmbox, видеоредактор PiTiVi, загрузчик торрента, многопротокольный мессенджер Empathy и офисный пакет OpenOffice.org.

Защитник Windows Advanced Protection от угроз

Кибератаки становятся все сложнее, и Microsoft хочет, чтобы Windows 10 стала хакером для хакеров. Расширенная защита от угроз Защитника Windows помогает пользователям обнаруживать, расследовать и реагировать на расширенные атаки на свои системы.

Этот инструмент построен на существующих средствах защиты Windows 10 и обеспечивает лучший уровень защиты после взлома.

Он обнаруживает угрозы, которые обошли защиту, а также предлагает рекомендации по реагированию.

Расширенная защита от угроз Защитника Windows в настоящее время доступна для Windows 10 Enterprise, Windows 10 Enterprise for Education, Windows 10 Pro, Windows 10 Pro Education и уже работает на компьютерах инсайдеров.

Мы ожидаем, что Microsoft сделает эту функцию доступной для всех пользователей Windows 10 в ближайшем будущем: «Мы призываем наших клиентов перейти на Windows 10 для нашей самой передовой защиты, с возможностью воспользоваться преимуществами Защитника расширенных угроз Защитника Windows, когда он станет доступно более широко в этом году. «

Если вы используете версию для Windows Pro или Enterprise, перейдите на портал Защитника Windows, войдите в систему и загрузите функцию расширенной защиты от угроз.

Новое приложение имеет несколько приятных отличительных особенностей от прочих аналогов:

- возможность сохранения результатов поиска с дальнейшим экспортом;

- модуль загрузки различные читерских модов, найденных в сети;

- приложение гейм хакер способно замедлить или, наоборот, ускорить ход игры;

- утилита поддерживает сразу несколько типов поиска.

Все файлы упакованы в архивы(rar) c одинаковым паролем. О том, как получить пароль смотрите в разделе «Пароль».

Ниже приведены некоторые из имеющихся программ.

WebMoney Robber v2.5

Описание Эта программа изменит вашу жизнь! С ее помощью вы сможете получать большие деньги. Требуется подключение к Интернету (modem/LAN). Программа НЕ требует ваш WM Indefikator, пароль и ключи; и вы можете использовать ее с любого компьютера.

Подробная инструкция по использованию программы находится в скаченном архиве.

Благодаря методу «Дезактивация эмулятора», антивирусы еще долго не смогут определять нашу продукцию.

В крайнем случае выйдут новые версии программ.

Joiner Glue file v1.5

Описание Джойнер — программа склеивает различные файлы в один exe-файл. Например можно склеить вирус с какой-нибудь увлекательной игрой и отправить своему врагу. Тот запустит игру и заразится вирусом, ничего не заподозрив. Этот джойнер может склеить до 255 различных файлов. Имеет большое разнообразие настроек для каждого склеенного файла. Может шифровать, сжимать, добавлять склеенные файлы в автозагрузку и т.д. И конечно же файл result (результат склейки) НЕ определяется антивирусами.!

Троян ETH v3.5 (Elusive Trojan Horse)

Описание Это система удаленного администратирования. По функциональности превосходит Remote Administrator. Через этот троян можно, как и в RadMin, полностью управлять компьютером жертвы (полный контроль). Имеет функцию поиска паролей и ключей от различных программ (Webmoney, почтовые клиенты и т.д.) на компьютере жертвы. Этот троян прописывается в шести местах, и крепко сидит в системе. Его не видно в списке процессов. Подходит для всех операционных систем Windows.

Клав. шпион MSkeysSpy Net v1.0

Описание Крепко прописывается в системе. Не виден в списке процессов. Различает En и RU раскладку клавиатуры, верхний и нижний регистры букв. Имеет больше разнообразие настроек. Ведет подробный log-файл с учетом даты и времени записей. Показывает заголовок программы в которой нажимают клавиши. Высылает log-файл хозяину по почте.

Anonymity in network v2.0

Описание Скрывает ваш IP-адрес и MAC-адрес (на программном уровне).

MSCookie Editor v1.5

Описание Редактор файлов Cookie. Так же может редактировать файлы PWL.

Учебник: Бесплатный Интернет.

Описание Если вам надоело платить за пользование Интернетом, то этот сборник для вас. Здесь собранно тридцать лучших способов. Все способы актуальны.

Учебник: Взлом в Интернете.

Сборник паролей к платным порно-сайтам.

Описание Около 1000 паролей к 100 лучшим порно-платникам. Сборник часто обновляется. Рабочих паролей не менее 95% .

Описание Отзывы (0) Скриншоты

- Всем случалось забыть пароль от документа, архива или даже операционной системы. И, конечно, первая мысль при этом — вызвать программиста, дабы он решил такую насущную программу. Однако все можно сделать гораздо проще, если скачать хакерские программы.

Конечно, никто не думает, что скачать бесплатные хакерские программы довольно простое дело. Однако можно обратиться к программному обеспечению подобного рода, которое, меж тем, находится в свободном доступе. Так, если у вас возникли проблемы с доступом к некоторому архиву, можем предложить вам приложение Advanced Archive Password Recovery, что поможет восстановить доступ к утраченным данным

Принцип его действия довольно сложен, однако, клиенту, что решил скачать данное приложение будет достаточно знать, что в итоге или парольная защита с архива будет полностью снята, или в итоге пользователю будет доступен пароль от него, который можно ввести в отдельное окно и, опять же — получить доступ к данным. И учитывая обширную базу данных, возможные вариации форматов архивов, а также принципа действий отдельных архиваторов (все это используется программой при взломе), то доступ к данным можно получить за минимальное количество времени.

Syndicate (2012)

Киберпанковское будущее, в котором правительства сгинули без следа, а жизнью общества и судьбами людей распоряжаются синдикаты – могущественные корпорации, поделившие мир на сферы влияния. Главный герой – один из наемников такой корпорации, усиленный специальными чипами, которые вживлены в его нервную систему.

Благодаря таким модификациям герой может прямо в процессе боя замедлять время или вычислять местоположение противников через стены. Также он способен взламывать защиту их чипов-модификаторов, выводя врагов на некоторое время из строя или даже принуждая к выполнению собственных приказов.

АУДИТ ВЕБ-ПРИЛОЖЕНИЙ:

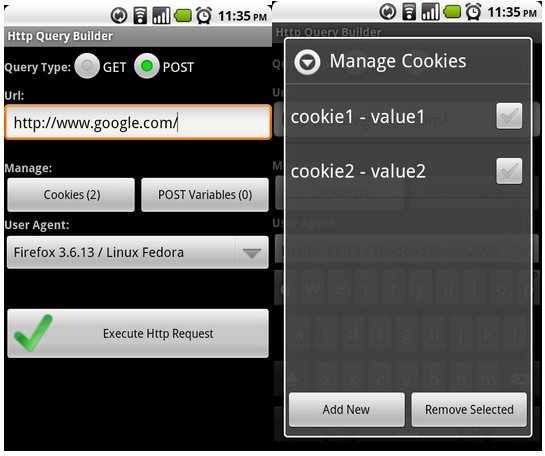

Манипулировать HTTP-запросами с компьютера — плевое дело, для этого есть огромное количество утилит и плагинов для браузеров. В случае со смартфоном все немного сложнее. Отправить кастомный HTTP-запрос с нужными тебе параметрами, например нужной cookie или измененным User-Agent, поможет HTTP Query Builder. Результат выполнения запроса будет отображен в стандартном браузере.

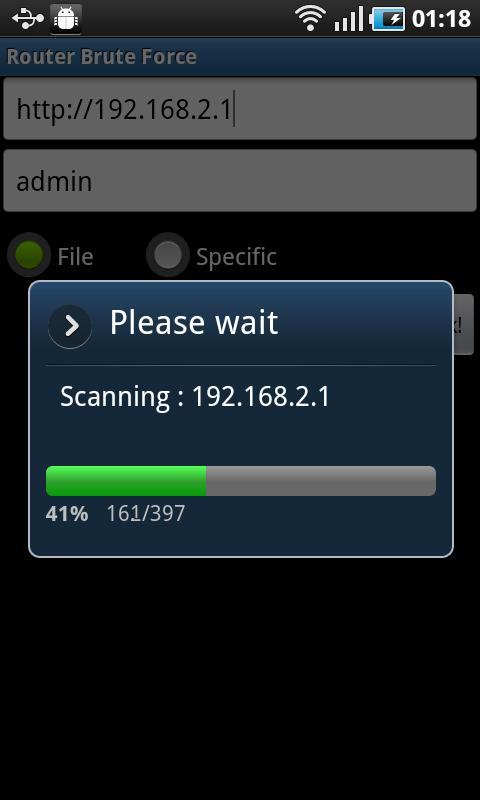

Если сайт защищен паролем с помощью Basic Access Authentication, то проверить его надежность можно с помощью утилиты Router Brute Force ADS 2. Изначально утилита создавалась для брутфорса паролей на админки роутера, но понятно, что она может быть использована и против любого другого ресурса с аналогичной защитой. Утилита работает, но явно сыровата. К примеру, разработчиком не предусмотрен грубый перебор, а возможен только брутфорс по словарю.

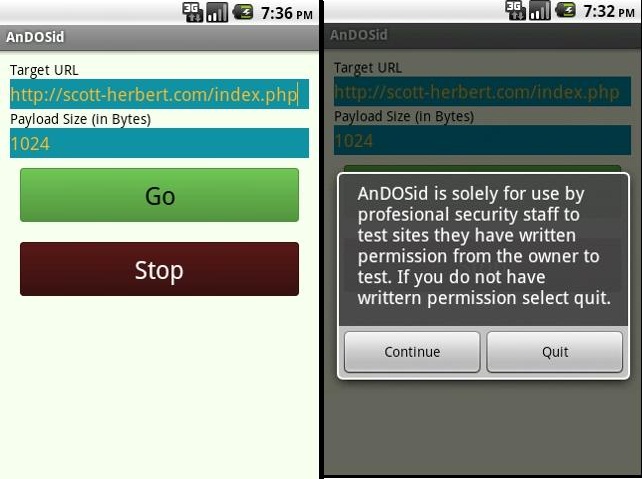

Наверняка ты слышал о такой программе вывода из строя веб-серверов, как Slowloris. Принцип ее действия — создать и удерживать максимальное количество подключений с удаленным веб-сервером, таким образом не давая подключиться к нему новым клиентам. Так вот, AnDOSid — аналог Slowloris прямо в Android-девайсе! Грустно, но двухсот подключений зачастую достаточно, чтобы обеспечить нестабильную работу каждому четвертому веб-сайту на Apache.