Wireshark

Содержание:

- Анализ трафика

- Анализируем трафик с удаленных хостов

- Описание Wireshark

- Правила цвета

- Как захватить пакеты данных

- Установка и настройка

- Как просматривать и анализировать содержимое пакета

- Как перевести Wi-Fi адаптер в режим монитора в Windows

- Захват пакетов

- Знакомимся с фильтрами

- Фильтрация пакетов

- Usage

- VoIP

- Настройка Wireshark

Анализ трафика

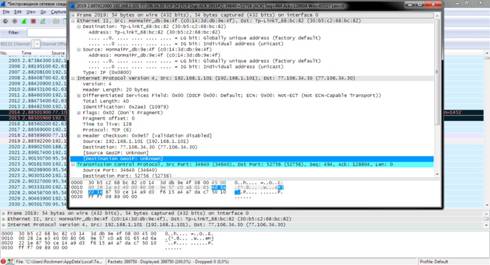

В большинстве случаев (почти всегда) анализ перехваченного трафика происходит в оффлайн-режиме т.е. ты сначала перехватываешь трафик, потом сохраняешь его в файл перехвата (File->Save), потом опять перехватываешь и опять сохраняешь, потом объединяешь все файлы перехвата в один (File->Merge) и только потом, в комфортных условиях, анализируешь весь трафик скопом. И, кстати, эти функции, с сохранением и объединением, ты будешь использовать гораздо чаще чем ты думаешь. С сохранением, потому что получить с первого раза сведения которые тебе нужны удаётся далеко не всегда, да и если анализировать трафик в онлайне – по любому что-нибудь пропустишь, а с объединением потому, что когда у тебя есть несколько файлов перехвата – разбирать их по отдельности – очень глупая и трудоёмкая идея.

Как ты наверняка заметил файлы перехвата содержат огромное количество строк, и что бы быстро в них ориентироваться нужно научится делать несколько вещей:

- Поиск по пакетам. При нажатии комбинации клавиш Ctrl+F открывается панель поиска. Там есть несколько вариантов поиска, но на данном этапе тебе достаточно будет использовать Display filter который позволяет создать фильтр, чтобы найти только те пакеты, которые отвечают заданному в нем выражению и String – осуществляет поиск в строках по указанным символам (поиск вперед Ctrl+N, поиск назад Ctrl+B;

- Отметка пакетов. Очень часто бывает что ты нашел нужный пакет, но есть необходимость вернуться к нему позже, для этого этот пакет можно отметить, нажми правой кнопкой на нужный пакет в Packet List и выбери Mark Packet или нажми Ctrl+M, отмечать можно любое количество пактов, а чтобы перемещаться между отмеченными пакетами используются комбинации клавиш Shift+Ctrl+N – следующий и Shift+Ctrl+B – предыдущий.

- Фильтры. Фильтр – это выражение, в котором задаются критерии для включения или исключения пакетов из анализа. В Wireshark выделяют два вида фильтров: фильтры перехвата и фильтры отображения. Мы рассмотрим некоторые примеры применения фильтров, но про сами фильтры я сделаю отдельную статью потому, что там надо будет изучить довольно большой объём информации: логику применения, синтаксис, операторы. Короче это отдельная большая тема.

Анализируем трафик с удаленных хостов

Пользователи Windows могут работать не только с интерфейсами того компьютера, на котором запущен Wireshark, но и снимать трафик с удаленных машин. Для этого существует специальная служба (Remote Packet Capture Protocol) в поставке библиотеки WinPcap. Ее нужно предварительно включить в оснастке управления службами (services.msc). Теперь, запустив Wireshark на удаленном компьютере, можно подключиться к тому узлу, на котором работает сервис удаленного перехвата трафика (по умолчанию использует порт 2002), и данные по протоколу RPCAP потекут к тебе рекой.

Также приведу варианты подключения к домашнему *nix-роутеру «извне» для удаленного анализа трафика:

$ ssh ‘tshark -f «port !22» -i any -w -‘ | wireshark -k -i — $ ssh tcpdump -U -s0 -w — ‘not port 22’ | wireshark -k -i —

Описание Wireshark

Wireshark — это самый первостепенный во всём мире анализатор сетевых протоколов. Он позволяет вам видеть на микроскопическом уровне что происходит в вашей сети. Де-факто (и часто де-юре) он стал стандартом во многих индустриях и образовательных учреждениях.

Развитие Wireshark процветает благодаря вкладу сетевых экспертов по всему миру. Он является продолжением проекта, который начался в 1998.

Wireshark обладает большим набором возможностей, которые включают в том числе следующие:

- Глубокая проверка сотен протоколов, которые постоянно добавляются

- Есть как живой захват, так и оффлайн анализ

- Стандартный трёхпанельный браузер пакетов

- Мультиплатформенность: Запускается на Windows, Linux, OS X, Solaris, FreeBSD, NetBSD и многих других

- Захватываемые сетевые данные можно просматривать через графический интерфейс или в консольном режиме через утилиту TShark

- Самые мощные в индустрии фильтры отображения

- Богатый анализ VoIP

- Чтение/запись многих разных форматов файлов захвата: tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer (сжатый и несжатый), Sniffer Pro, and NetXray, Network Instruments Observer, NetScreen snoop, Novell LANalyzer, RADCOM WAN/LAN Analyzer, Shomiti/Finisar Surveyor, Tektronix K12xx, Visual Networks Visual UpTime, WildPackets EtherPeek/TokenPeek/AiroPeek и многие другие

- Захваченные сжатые gzip файлы могут быть разархивированы на лету

- Живые данные могут быть прочитаны с Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI и других (зависят от вашей платформы)

- Поддержка расшифровки многих протоколов, влкючая IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP и WPA/WPA2

- Правила раскраски могут быть применены к списку пакетов для быстрого, интуитивного анализа

- Вывод можно экспортировать в XML, PostScript, CSV или в обычный текст

Лицензия: GPLv2

Правила цвета

В то время как фильтры захвата и отображения Wireshark позволяют вам ограничить, какие пакеты записаны или отображены на экране, его функциональность раскраски делает шаг вперед, позволяя легко различать разные типы пакетов на основе их индивидуального оттенка. Эта удобная функция позволяет быстро находить определенные пакеты в сохраненном наборе по их цвету строк в панели списка пакетов.

Wireshark поставляется с 20 встроенными правилами раскраски по умолчанию, каждый из которых можно редактировать, отключать или удалять, если хотите. Вы также можете добавлять новые фильтры на основе оттенков через интерфейс правил раскраски, доступный из Посмотреть меню. Помимо определения имени и критериев фильтрации для каждого правила, вам также предлагается связать как цвет фона, так и цвет текста.

Пакетная раскраска может быть отключена и включена через Распаковать список пакетов вариант, также найденный в Посмотреть меню.

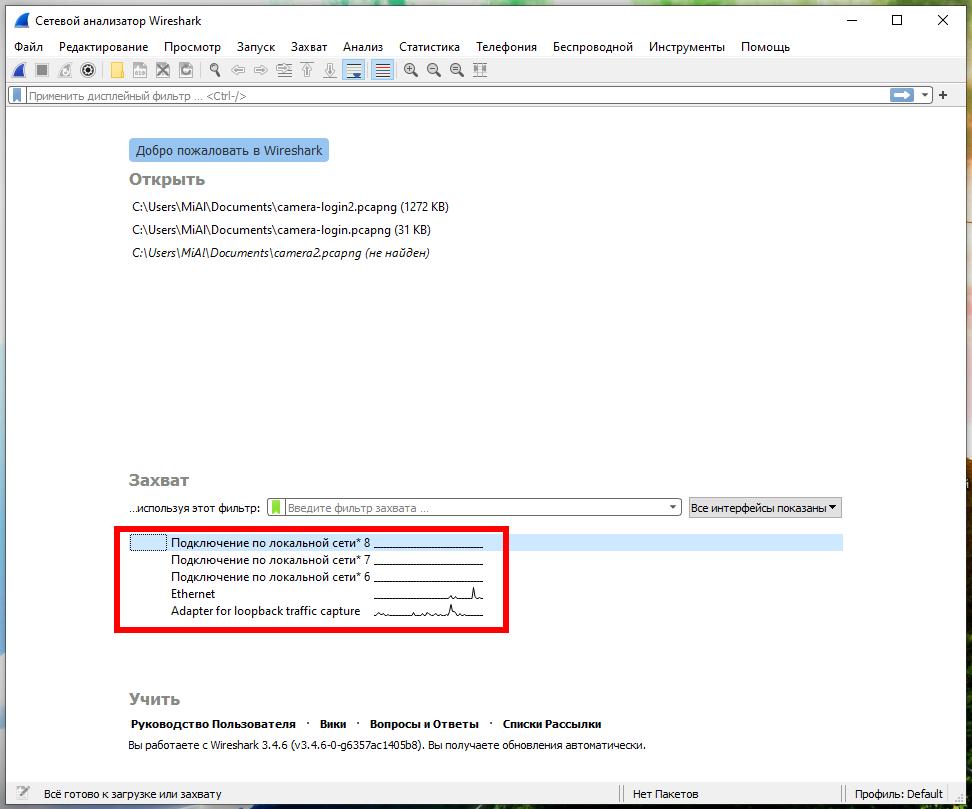

Как захватить пакеты данных

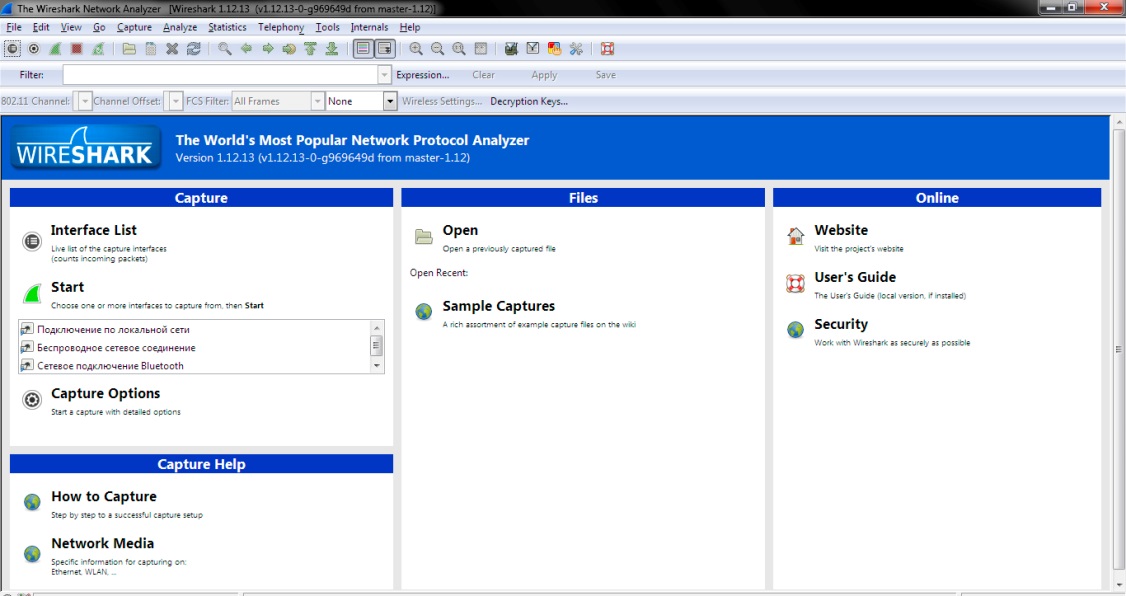

Когда вы впервые запускаете Wireshark, появляется экран приветствия, содержащий список доступных сетевых подключений на вашем текущем устройстве. В этом примере вы заметите, что отображаются следующие типы соединений: Bluetooth Network Connection, Ethernet, VirtualBox Host-Only Network и Wi-Fi. Справа от каждого отображается линейный граф в стиле EKG, который представляет прямой трафик в соответствующей сети.

Чтобы начать сбор пакетов, выберите одну или несколько сетей, нажав на свой выбор и используя сдвиг или же Ctrl если вы хотите записывать данные из нескольких сетей одновременно. После того, как тип соединения выбран для целей захвата, его фон затенен либо синим, либо серым. Нажмите на Захватить в главном меню, расположенном в верхней части интерфейса Wireshark. Когда появится раскрывающееся меню, выберите Начните вариант.

Вы также можете инициировать захват пакетов с помощью одной из следующих ярлыков.

- Клавиатура: ПрессаCtrl + E.

- Мышь: Чтобы начать захват пакетов из одной конкретной сети, дважды щелкните его имя.

- Панель инструментов: Нажмите на синюю кнопку плавника акулы, расположенную на левой стороне панели инструментов Wireshark.

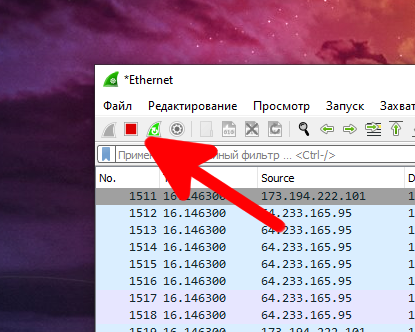

Процесс записи в реальном времени начинается, и Wireshark отображает данные пакета по мере их записи. Остановить захват:

- Клавиатура: Нажмите Ctrl + Е

- Панель инструментов: Нажмите на красный Стоп расположенной рядом с плавником акулы на панели инструментов Wireshark.

Установка и настройка

Скачать Wireshark можно с официального сайта разработчика. Программа совершенно бесплатна

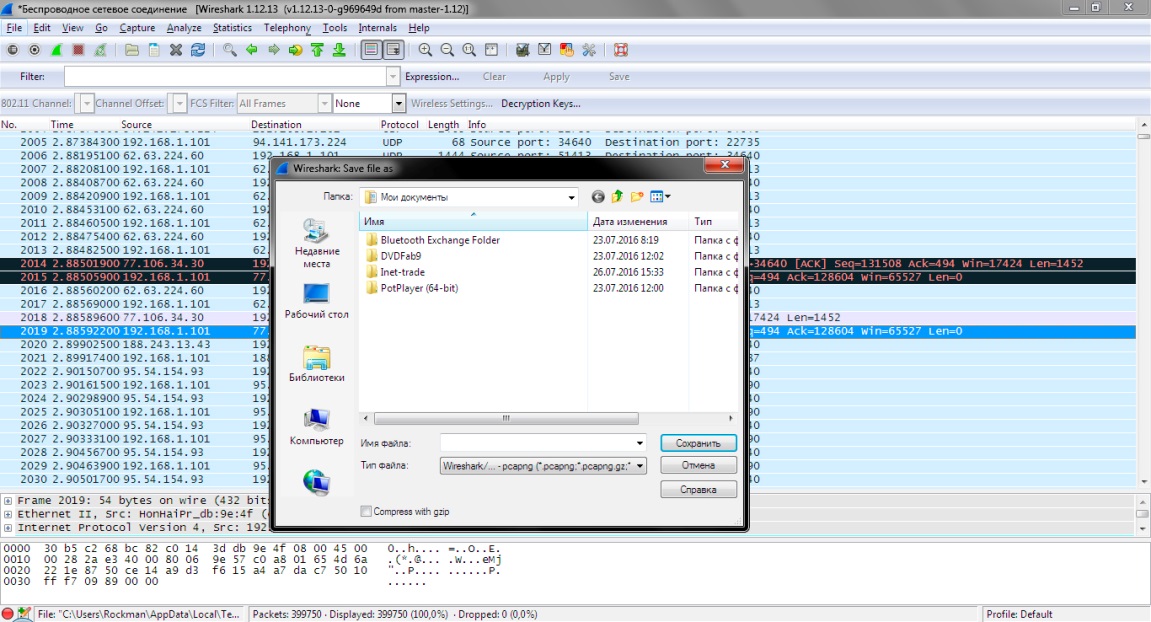

Стоит обратить внимание на то, что последняя версия (2.0.5) не работает с Wi-Fi адаптерами. Поэтому, если вам нужно анализировать трафик беспроводного соединения, следует скачать более старую версию

Установка утилиты стандартна и не вызовет никаких проблем даже у новичков. В инсталляторе все понятно, хоть он и на английском. Кстати, Wireshark на русском языке в природе не существует, поэтому для того, чтобы успешно справляться с этим софтом придется напрячь память и вспомнить английский. В принципе, для простого захвата и просмотра TCP пакетов ничего сверхъестественного не понадобится. Хватит и школьного уровня английского.

Итак, первое, что мы видим после запуска установленной программы – главное окно. Для неподготовленного пользователя оно может показаться непонятным и страшным.

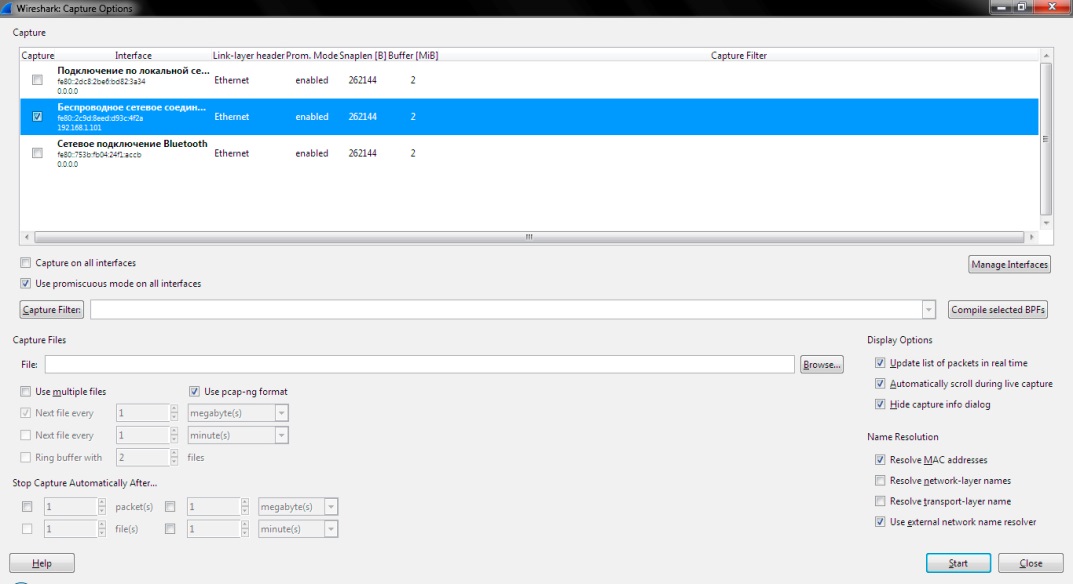

Ничего страшного в нем нет. В этом вы сейчас убедитесь. Для начала работы нужно сначала выбрать источник, из которого будет производиться захват TCP пакетов. Перехват может осуществляться как с Ethernet подключения, так и с WLAN адаптера. В качестве примера рассмотрим вариант с WLAN. Для настройки нужно зайти в пункт «Capture», подпункт «Options». В открывшемся окне следует выбрать ваш беспроводной адаптер и отметить его галочкой. Для начала захвата трафика достаточно нажать кнопку «Start».

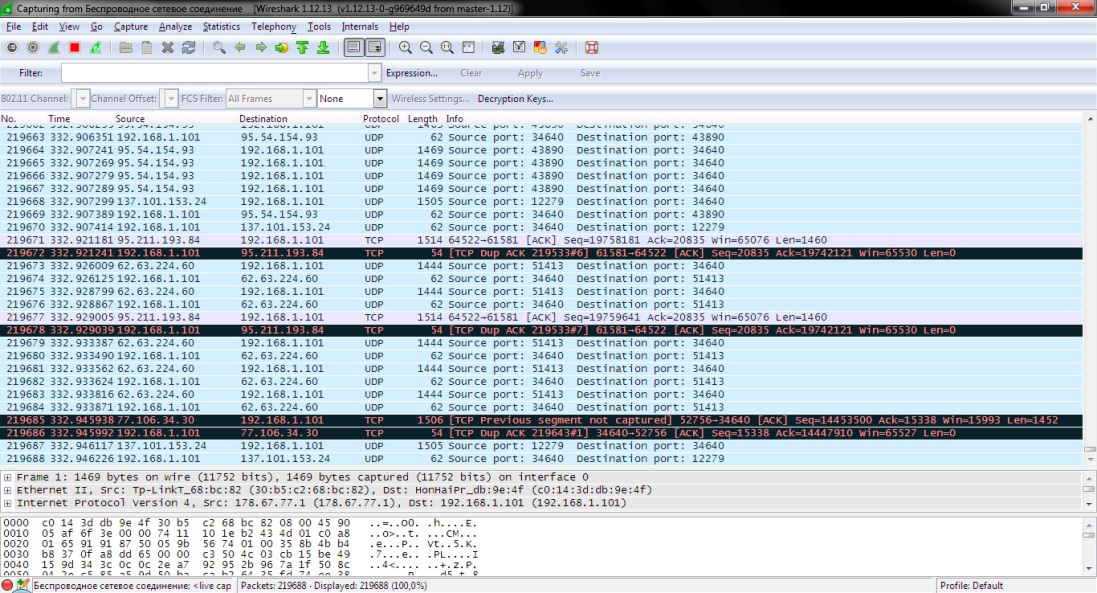

После нажатия «Start» начнется анализ и захват пакетов. В окне появится много непонятных букв и цифр. Некоторые из пакетов имеют собственную цветовую маркировку. Для того, чтобы хоть что-то понять, нужно определить какой цвет к чему относится. Зеленый – TCP трафик, темно-синий – DNS, светло-синий – UDP и черный – пакеты TCP с ошибками. Теперь разобраться в этой горе данных проще.

Для остановки процесса перехвата достаточно нажать кнопку «Stop», которая помечена красным прямоугольником. Теперь можно выбрать интересующий вас пакет и просмотреть его. Для этого нужно щелкнуть по пакету правой клавишей мыши и в появившемся меню выбрать пункт «Show packet in new window». Тут же появится куча непонятных букв и цифр.

Но при углубленном изучении представленной информации можно понять, откуда и куда шел пакет и из чего он состоял. Для того чтобы просмотреть данные о TCP пакетах позднее, нужно использовать функцию сохранения захваченной информации. Она находится в пункте меню «File», подпункт «Save as». Потом можно будет загрузить информацию из файла и спокойно просмотреть ее.

Как просматривать и анализировать содержимое пакета

Интерфейс захваченных данных состоит из трех основных разделов:

- Панель списка пакетов (верхний раздел)

- Панель сведений о пакете (средний раздел)

- Панель байтов пакета (нижняя часть)

:max_bytes(150000):strip_icc()/008_wireshark-tutorial-4143298-7fc1de4be4e746278f59f2179a453528.jpg)

Список пакетов

Панель списка пакетов, расположенная в верхней части окна, показывает все пакеты, найденные в активном файле захвата. Каждый пакет имеет свою собственную строку и соответствующий ему номер, а также каждую из этих точек данных:

Чтобы изменить формат времени на более удобный (например, фактическое время дня), выберите Просмотр > Формат отображения времени.

:max_bytes(150000):strip_icc()/007-wireshark-tutorial-4143298-ac0e56f1a0984c1b93a91b1641c7fe88.jpg)

Когда пакет выбран в верхней панели, вы можете заметить, что один или несколько символов появляются в Нет. столбец. Открытые или закрытые скобки и прямая горизонтальная линия указывают, являются ли пакет или группа пакетов частью одного и того же двустороннего диалога в сети. Прерывистая горизонтальная линия означает, что пакет не является частью разговора.

:max_bytes(150000):strip_icc()/008-wireshark-tutorial-4143298-13534b80059945e88759286cb3338360.jpg)

Сведения о пакете

Панель сведений, расположенная посередине, представляет протоколы и поля протокола выбранного пакета в сворачиваемом формате. В дополнение к расширению каждого выбора вы можете применять отдельные фильтры Wireshark на основе определенных деталей и отслеживать потоки данных на основе типа протокола, щелкая правой кнопкой мыши нужный элемент.

:max_bytes(150000):strip_icc()/009-wireshark-tutorial-4143298-490a6676280b43cd900557647ff9e92d.jpg)

Пакетные байты

Внизу находится панель байтов пакета, которая отображает необработанные данные выбранного пакета в шестнадцатеричном виде. Этот шестнадцатеричный дамп содержит 16 шестнадцатеричных байтов и 16 байтов ASCII вместе со смещением данных.

При выборе определенной части этих данных автоматически выделяется соответствующий раздел на панели сведений о пакете и наоборот. Любые байты, которые нельзя распечатать, обозначаются точкой.

:max_bytes(150000):strip_icc()/010-wireshark-tutorial-4143298-9b5ba526d6e54f8bb3ac49eaea6d08fa.jpg)

Чтобы отобразить эти данные в битовом формате, а не в шестнадцатеричном, щелкните правой кнопкой мыши в любом месте панели и выберите как биты.

:max_bytes(150000):strip_icc()/011-wireshark-tutorial-4143298-0b7390128b5a47c38aca851eeed120b5.jpg)

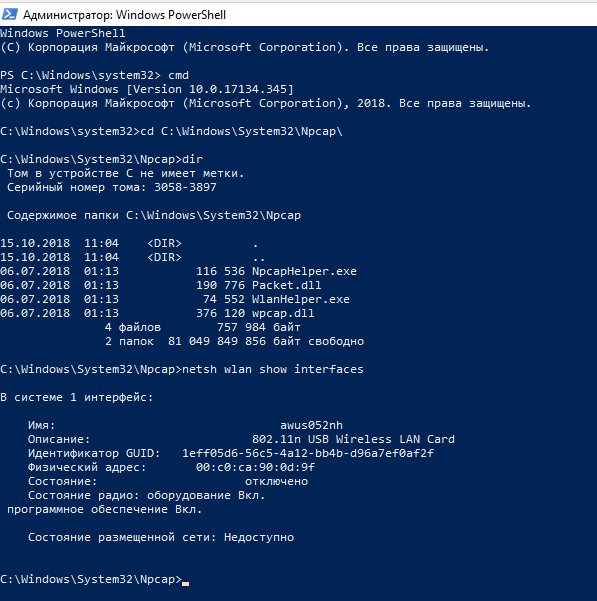

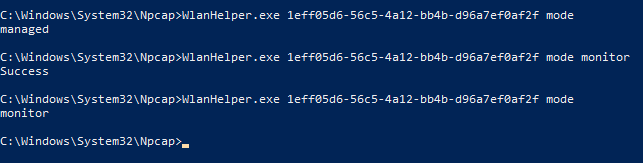

Как перевести Wi-Fi адаптер в режим монитора в Windows

Если у вас тоже возникли проблемы с захватом сырых Wi-Fi фреймов, то в качестве утешительного приза, можете перевести свою Alfa в режим монитора в Windows — с этим никаких проблем нет. Проблема в том, что какое-либо применение этого режима монитора отсутствует полностью: Airodump-ng эти интерфейсы не понимает. И даже Wireshark, которая вроде как работает с Npcap, не понимает этот режим монитора — нужно, чтобы она сама перевела карту в режим монитора.

Поэтому, для тех, у кого как у меня ничего не получилось, этот режим монитора достаётся в качестве утешительного (и бесполезного) приза.

Чтобы его включить, откройте командную строку от администратора и перейдите в папку C:\Windows\System32\Npcap\:

cd C:\Windows\System32\Npcap\

Посмотрите имена беспроводных интерфейсов:

netsh wlan show interfaces

Мой интерфейс я переименовал в awus052nh, по умолчанию он может называться «Беспроводная сеть» или как-то похоже. Как написано в справке, программа WlanHelper.exe должна понимать и Имя интерфейса и Идентификатор GUID, который показан на пару строк пониже. Но у меня WlanHelper.exe категорически не принимает Имя интерфейса, появляется ошибка

Error: makeOIDRequest::strAdapterGUID error, the adapter name is incorrect. Failure

Хотя работа Идентификатором GUID протекает нормально.

Поэтому в последующих командах вместо имени я буду использовать именно Идентификатор GUID (замените его на свой).

Чтобы просмотреть текущий режим монитора введите:

WlanHelper.exe 1eff05d6-56c5-4a12-bb4b-d96a7ef0af2f mode

Чтобы перевести в режим монитора:

WlanHelper.exe 1eff05d6-56c5-4a12-bb4b-d96a7ef0af2f mode monitor

Проверяем:

WlanHelper.exe 1eff05d6-56c5-4a12-bb4b-d96a7ef0af2f mode

Всё получилось:

Настолько же просто, насколько и бесполезно…

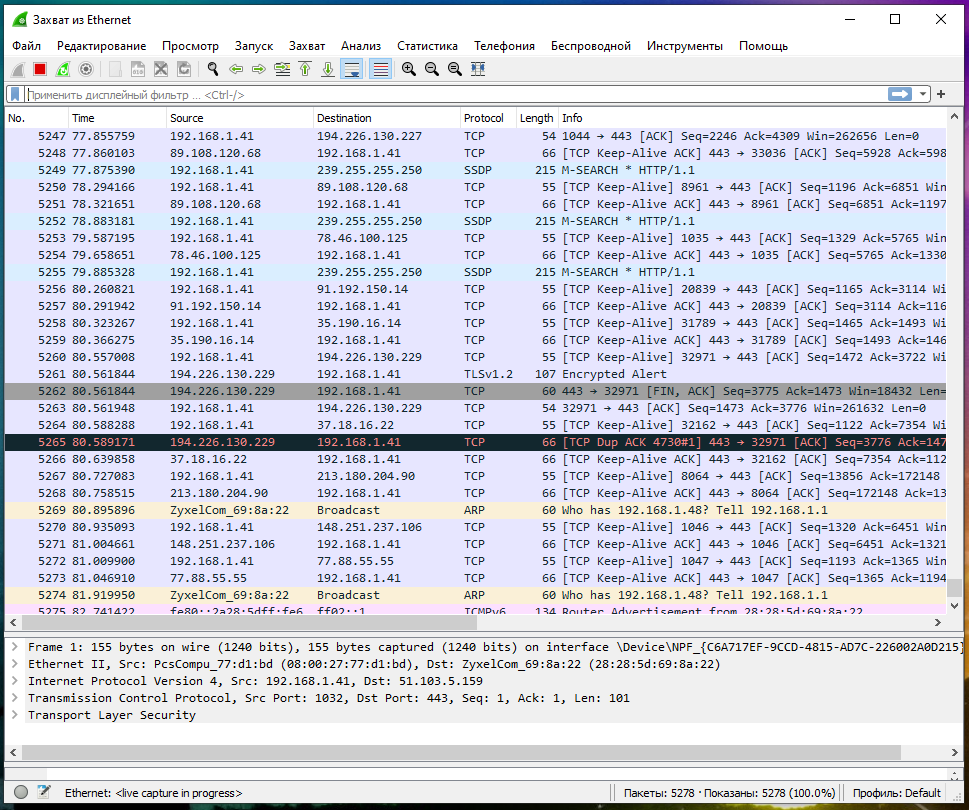

Захват пакетов

После загрузки и установки Wireshark вы можете запустить эту программу. В разделе «Захват» вы увидите названия всех доступных сетей (сетевых интерфейсов), рядом с которыми будет график сетевой активности.

Дважды щёлкните имя сетевого интерфейса, чтобы начать захват пакетов на этом интерфейсе. Например, если вы хотите захватить трафик в беспроводной сети, щёлкните свой беспроводной интерфейс. Вы можете настроить расширенные функции, нажав «Захват» → «Опции», но пока в этом нет необходимости.

Как только вы нажмёте на название интерфейса, вы увидите, что пакеты начинают появляться в реальном времени. Wireshark фиксирует каждый пакет, отправленный в вашу систему или из неё.

Если у вас включён неразборчивый режим (он включён по умолчанию), вы также увидите все другие пакеты в сети, а не только пакеты, адресованные вашему сетевому адаптеру. Чтобы проверить, включён ли неразборчивый режим, нажмите «Захват» → «Опции» и убедитесь, что в нижней части этого окна активирован флажок «Включить смешанный режим на всех интерфейсах».

Вы увидите, что даже если вы не выполняете никаких действий, то в сети всё равно непрерывно происходит некая активность.

Нажмите красную кнопку «Остановить захват пакетов» в верхнем левом углу окна, если хотите прекратить захват трафика.

Знакомимся с фильтрами

Wireshark поддерживает два вида фильтров:

- перехвата трафика (capture filters);

- отображения (display filters).

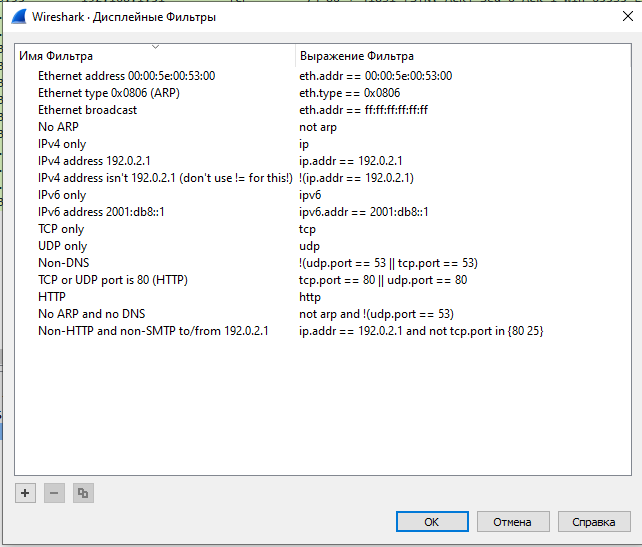

Первая подсистема досталась Wireshark в наследство от библиотеки Pcap, обеспечивающей низкоуровневый API для работы с сетевыми интерфейсами. Выборка трафика на лету во время перехвата позволяет экономить оперативную память и место на жестком диске. Фильтр представляет собой выражение, состоящее из группы примитивов, при необходимости объединенных логическими функциями (and, or, not). Записывается это выражение в поле «Capture Filter» диалогового окна «Capture options». Наиболее употребляемые фильтры можно сохранять в профиле для повторного использования (рис. 1).

Рис. 1. Профиль фильтров перехвата

Другие статьи в выпуске:

Хакер #170. Малварь для OS X

- Содержание выпуска

- Подписка на «Хакер»

Язык фильтров перехвата стандартный для мира Open Source и используется многими Pcap-основанными продуктами (например, утилитой tcpdump или системой обнаружения/предотвращения вторжений Snort). Поэтому описывать синтаксис здесь нет особого смысла, так как он тебе, скорее всего, знаком. А детали можно посмотреть в документации, например в Linux на странице справочного руководства pcap-filter(7).

Фильтры отображения работают с уже перехваченным трафиком и являются «родными» для Wireshark. Отличия от Pcap — в формате записи (в частности, в качестве разделителя полей используется точка); также добавлены английская нотация в операциях сравнения и поддержка подстрок.

Вписать фильтр отображения можно прямо в соответствующее поле (внимание, работает выпадающий список-подсказка) главного окна программы после кнопки «Filter» (кстати, под этой кнопкой скрывается профиль для часто используемых выражений). А если кликнуть расположенную неподалеку кнопку «Expression…», то откроется многофункциональный конструктор выражений (рис

2).

Рис. 2. Конструктор фильтров отображения

Слева (Field Name) представлено упорядоченное по алфавиту дерево полей сообщений протоколов, которые известны Wireshark. Для данного поля можно указать логический оператор (Relation), вписать значение (Value), указать диапазон (Range) или выбрать значение из списка (Predefined Value). В общем, полная сетевая энциклопедия в одном окошке.

Вот логические операторы, используемые в фильтрах отображения:

- and (&&) — «И»;

- or (||) — «ИЛИ»;

- xor (^^) — исключающее «ИЛИ»;

- not (!) — отрицание;

- — выборка подстроки. # Фильтруя по MAC-адресу своего сетевого адаптера, исключаем весь локальный трафик not (eth.addr eq aa:bb:cc:22:33:44) # О, чтобы сконцентрироваться на интересующем нас трафике !(arp or icmp or dns)

Что касается выборки подстроки, то это не совсем логическая операция, но весьма полезная опция. Она позволяет получить определенную часть последовательности. Например, так можно использовать в выражении первые (первое число в квадратных скобках — смещение) три байта (число после двоеточия — длина подпоследовательности) поля MAC-адреса источника:

eth.src == 00:19:5b

В выборках с двоеточием один из параметров можно опускать. Если пропустить смещение, то отсчет выборки начнется с нулевого байта. Если длину — то получим все байты от смещения до конца поля.

К слову, выборку подстроки удобно использовать для выявления малвари в случае, если известна последовательность байт, идущая после заголовка (например, «0x90, 0x90, 0x90, 0x04» в UDP-пакете):

udp == 90:90:90:04

Операции сравнения, используемые в логических выражениях:

- eq (==) — равно;

- ne (!=) — не равно;

- gt (>) — больше;

- lt (<) — меньше;

- ge (>=) — больше или равно;

- le (<=) — меньше или равно.tcp.dstport ne 8080 && tcp.len gt 0 && data eq A0

Собственно, теории для начала достаточно. Дальше используй здравый смысл и скобки по необходимости и без нее. Также не забывай, что фильтр по сути — логическое выражение: если оно истинно, то пакет отобразится на экране, если ложно — нет.

Фильтрация пакетов

Если вы пытаетесь проверить что-то конкретное, например трафик, который программа отправляет при звонке домой, лучше закрыть все другие приложения, использующие сеть, чтобы вы могли уменьшить количество трафика, не имеющего отношение к вашему анализу. Тем не менее, вам, вероятно, всё равно придётся просеивать большое количество пакетов. Вот тут-то и пригодятся фильтры Wireshark.

Самый простой способ применить фильтр — ввести его в поле фильтра в верхней части окна и нажать «Применить» (или нажать Enter). Например, введите «dns», и вы увидите только пакеты DNS. Когда вы начнёте вводить текст, Wireshark поможет вам автоматически заполнить фильтр.

Вы также можете нажать Анализ → Дисплейные Фильтры (не очень удачный перевод), чтобы выбрать фильтр из заготовленного списка фильтров по умолчанию, включённых в Wireshark. Отсюда вы можете добавить свои собственные фильтры и сохранить их, чтобы легко получить к ним доступ в будущем.

Приведём несколько примером фильтров Wireshark.

Чтобы увидеть все DNS запросы и ответы:

dns

Фильтр, который показывает только данные, переданные методом POST:

http.request.method == "POST"

Фильтр, который показывает только данные, переданные методом GET:

http.request.method == "GET"

Поиск запросов к определённому сайту (хосту):

http.host == "<URL>"

Поиск запросов к определённому сайту по части имени:

http.host contains "здесь.частичное.имя"

Фильтр для вывода HTTP запросов, в которых передавались кукиз:

http.cookie

Запросы, в которых сервер установил кукиз в браузер пользователя.

http.set_cookie

Нужно понимать, что мы не можем искать по содержимому передаваемых зашифрованных данных (по очевидным причинам — данные зашифрованы). То есть сетевой трафик к сайтам по протоколу HTTPS не всегда доступны для анализа.

Поиск сетевых подключений, в которых портом назначения был порт из диапазона 8000-8180:

tcp.dstport>=8000 && tcp.dstport<=8180

Показать IPv6 трафик:

ipv6

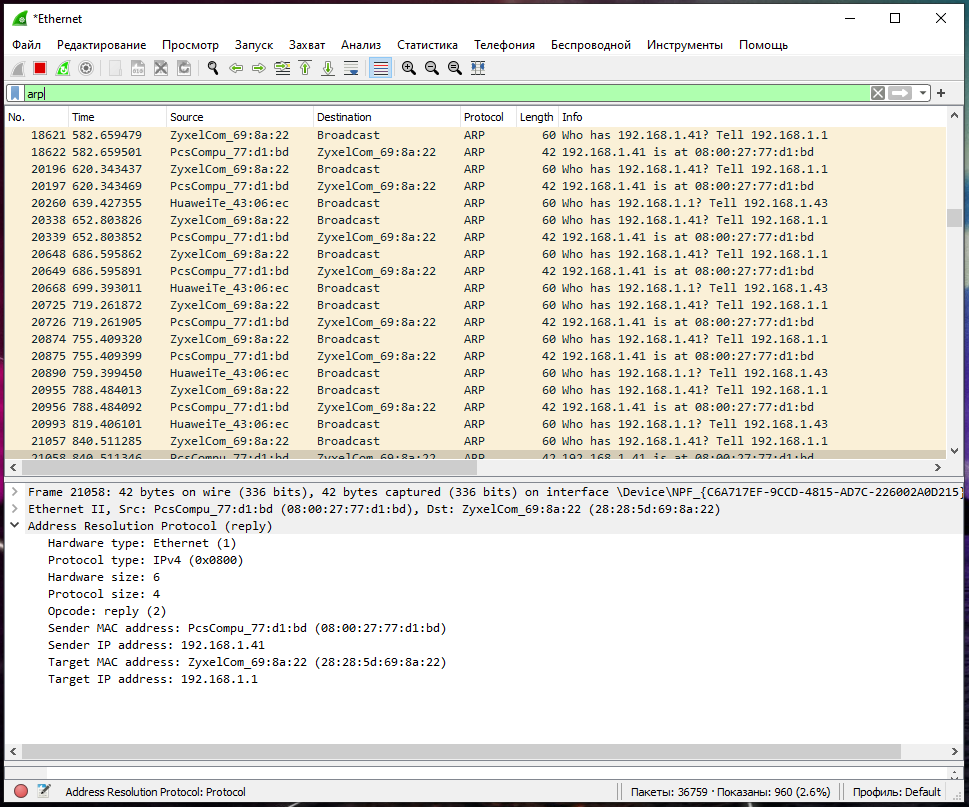

Для показа ARP трафика:

arp

Показать трафик, источником которого является хост с IP адресом 138.201.81.199:

ip.src == 138.201.81.199

Показать трафик, адресатом которого является хост с IP адресом 138.201.81.199:

ip.dst == 138.201.81.199

Более подробный список смотрите в статье: Фильтры Wireshark

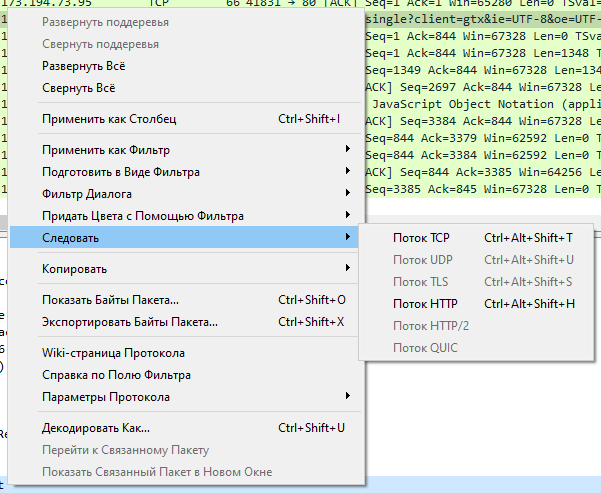

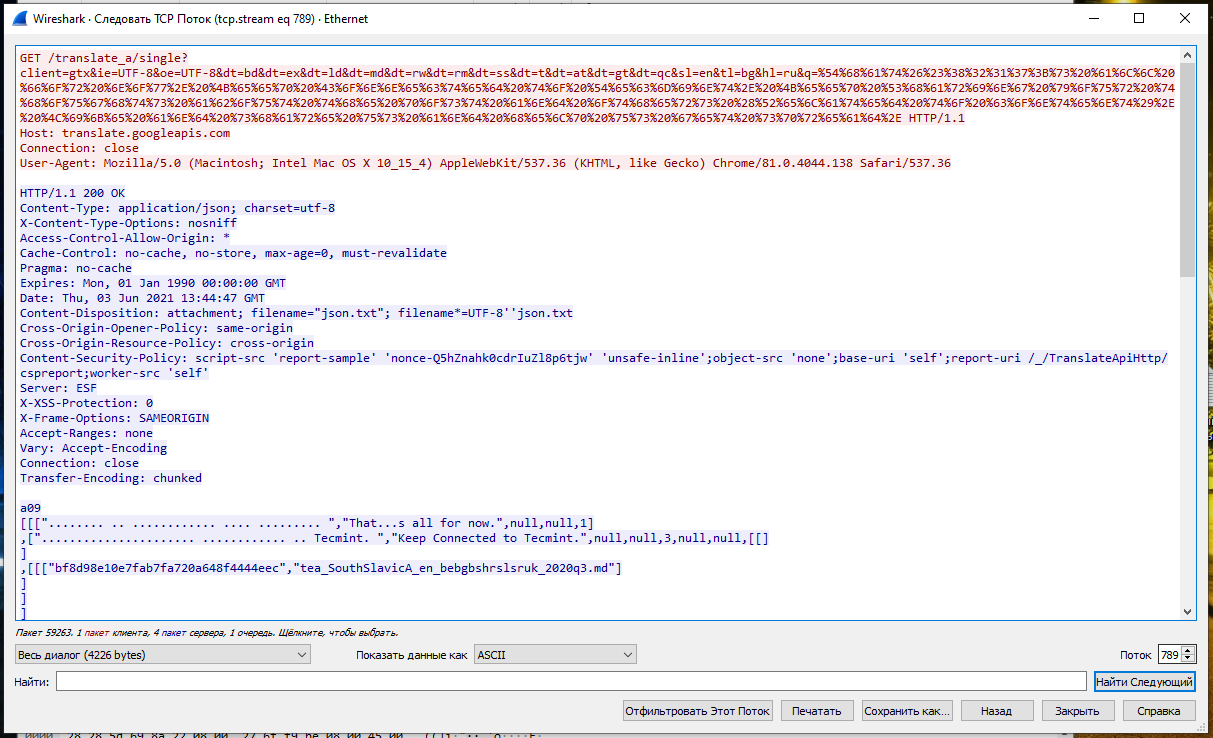

Ещё одна интересная вещь, которую вы можете сделать, — это щёлкнуть пакет правой кнопкой мыши и выбрать Следовать → Поток TCP.

Вы увидите полный TCP-диалог между клиентом и сервером. Вы также можете щёлкнуть другие протоколы в меню Следовать, чтобы просмотреть полные разговоры для других протоколов, если это применимо.

Закройте окно, и вы увидите, что фильтр применён автоматически. Wireshark показывает пакеты, из которых состоит беседа.

Usage

In order to capture packets from the network, you need to make the

dumpcap program set-UID to root or you need to have access to the

appropriate entry under if your system is so inclined (BSD-derived

systems, and systems such as Solaris and HP-UX that support DLPI,

typically fall into this category). Although it might be tempting to

make the Wireshark and TShark executables setuid root, or to run them as

root please don’t. The capture process has been isolated in dumpcap;

this simple program is less likely to contain security holes and is thus

safer to run as root.

Please consult the man page for a description of each command-line

option and interface feature.

VoIP

Wireshark имеет несколько встроенных функций для работы с этой технологией. Он поддерживает массу голосовых протоколов — SIP, SDP, RTSP, H.323, RTCP, SRTP и другие. И, конечно же, умеет перехватывать и сохранять голосовой трафик для дальнейшего прослушивания. Этот функционал как нельзя лучше подойдет для траблшутинга в сетях Voice over IP. Меню Statistics — Flow Graph

покажет наглядную картину, как происходил весь обмен пакетами.

А вообще целое меню Telephony

отведено для работы с голосовым трафиком. Например,Telephony – RTP – Show All Streams покажет подробно, что происходило с RTP, в частности jitter (параметр, который, вероятно, самый важный в голосе), что иногда сразу скажет о наличии проблем.

Нажав на кнопку “Analyze”, можно открыть окно RTP stream Analysis

– и, выбрав там поток, можно его даже проиграть, используя кнопку player. Сначала отроется окно проигрывателя, в котором вначале нужно установить подходящее значение jitter и использовать кнопку decode.

Появится нечто похожее на анализатор спектра, в котором можно отметить требуемый разговор, и после этого кнопка Play станет активной.

Так же существует еще один способ прослушивания голосовых звонков — можно зайти в меню Telephony – VoIP Calls

Откроется окно со списком совершенных звонков, где опять же можно нажать кнопку player, отменить нужные разговоры флажками и нажать play. Для того чтобы добиться приемлемого качества звучания, потребуется проиграться со значением поля jitter buffer, меняя его значение.

Настройка Wireshark

Общие параметры самого приложения WIreshark находятся во вкладке Edit->Preferences. Их можно настроить в зависимости от своих потребностей или предпочтений, но я бы, на стадии знакомства с программой, не рекомендовал туда лезть. С опытом использования программы и работы с трафиком понимание что тебе нужно подкрутить для удобства придет само, а потому просто кратко перечислим какие здесь есть разделы:

- Appearance (Внешний вид). Грубо говоря здесь определяется внешний вид программы: положение окон, расположение основных панелей, расположение полосы прокрутки и столбцов в панели Packet List, шрифты, а также цвета фона и шрифтов.

- Capture (Перехват). В этом разделе можно настроить порядок перехвата пакетов, в том числе стандартный интерфейс для перехвата, параметры обновления панели Packet List в реальном времени.

- Filter Expressions (Фильтрующие выражения). Здесь можно создавать фильтры сетевого трафика и управлять ими. Этот момент мы обсудим отдельно.

- Name Resolution (Преобразование имен). В этом разделе активируются средства Wireshark, позволяющие преобразовывать адреса в имена, более удобные для понимания, в том числе адреса канального, сетевого и транспортного уровня, а также можно указывать максимальное количество параллельных запросов на преобразование имен.

- Protocols (Протоколы). В этом разделе находятся параметры, влияющие на перехват и отображение различных пакетов, которые Wireshark может декодировать. Правда настраивать параметры можно далеко не для всех протоколов, да и в большинстве случаев, без острой на то необходимости менять здесь ничего не надо.

- Statistics (Статистика). Название раздела говорит само за себя, здесь находятся параметры отображения и ведения статистики.

- Advanced (Продвинутый). Параметры которые не вошли не в одну из перечисленных категорий, либо предназначены для более тонкой настройки функционала. Вот сюда точно лезть не нужно.

Если ты планируешь в большей мере работать с трафиком беспроводных сетей, то есть смысл немного кастомизировать рабочие области Wireshark для большего удобства, а именно добавить несколько дополнительных столбцов, информация из которых поможет значительно сэкономить время.

Перейдем в Edit->Preferences и во вкладке Appearance выберем раздел Columns, здесь жмем на плюсик и добавляем такие колонки, с такими параметрами:

- Title: Channel, Type: Custom, Fields: wlan_radio.channel – будет показывать нам канал в котором перехвачен пакет;

- Title: Signal Strenght, Type: Custom, Fields: wlan_radio.signal_dbm – покажет мощность сигнала в канале в момент перехвата пакета.