Уничтожение троянов на компьютере — loaris trojan remover 3.1.3.241 repack (& portable) by elchupacabra

Содержание:

- Введение

- Что такое троянская программа

- Что такое руткит?

- 8 самых эффективных программы антитроянов в 2019 году

- Обзор бесплатных сканеров троянов

- Что такое троян?

- Что такое руткиты?

- AVZ

- Еще программы

- Операция под наркозом

- Функционал Loaris Trojan Remover

- Антитроян AVZ

- Разновидности

- Spyware Terminator

- Что такое троянский конь?

- Как удалить троян с помощью Касперского

- Как удалить

- Дальнейшие действия

- Ещё утилиты для поиска и удаления руткитов

- Руководство по быстрому выбору (ссылки для скачивания бесплатных программ для удаления руткитов)

- Удаление трояна с помощью Trojan Remover

- Что делает троян и как их обнаружить?

- Самодельные руткиты

- Сводка

- Выводы

Введение

В тесте принимали участие 12 специализированных продуктов-антируткитов, отобранных в соответствии с методологией:

- Eset SysInspector 1.2.012.0

- GMER 1.0.15.15281

- KernelDetective 1.3.1

- Online Solutions Autorun Manager 5.0.11922.0

- Panda Anti-Rootkit 1.0.8.0

- Sophos Anti-Rootkit 1.5.0

- SysReveal 1.0.0.27

- Rootkit Unhooker 3.8.386.589

- RootRepeal 1.3.5

- Trend Micro RootkitBuster 2.80

- VBA32 Antirootkit 3.12 (beta)

- XueTr 1.0.2.0

Тест проведен на 12 вредоносных программах, каждая из которых использует свой метод маскировки в системе. Набор самплов сформирован в строгом соответствии с определенными требованиями, главным из которых был охват всех используемых методов маскировки в системе.

Отобранные для теста вредоносные программы:

- TDL (TDSS, Alureon, Tidserv)

- Sinowal (Mebroot)

- Pandex (Rootkit.Protector, Cutwail)

- Rootkit.Podnuha (Boaxxe)

- Rustock (NewRest)

- Srizbi

- Synsenddrv (Rootkit.Pakes, BlackEnergy)

- TDL2 (TDSS, Alureon, Tidserv)

- Max++ (Zero Access)

- Virus.Protector (Kobcka, Neprodoor)

- TDL3 (TDSS, Alureon, Tidserv)

- z00clicker

Тест проводился на машине под операционной системой Windows XP SP3 со всеми установленными обновлениями в период с 5 марта по 20 марта 2010 года в строгом соответствии с определенной методологией.

Что такое троянская программа

Как известно из древнегреческой мифологии, в деревянном коне, который был дан в дар жителям Трои, прятались воины. Они открыли ночью городские ворота и впустили своих товарищей. После этого город пал. В честь деревянного коня, уничтожившего Трою, была названа вредоносная утилита. Что такое троянский вирус? Программа с этим термином создана людьми для модификации и разрушения информации, находящейся в компьютере, а также для использования чужих ресурсов в целях злоумышленника.

В отличие от других червей, которые распространяются самостоятельно, она внедряется людьми. По своей сути, троянская программа – это не вирус. Ее действие может не носить вредоносный характер. Взломщик нередко хочет проникнуть в чужой компьютер лишь с целью получения нужной информации. Трояны заслужили плохую репутацию из-за использования в инсталляции программ для получения повторного внедрения в систему.

Особенности троянских программ

Вирус троянский конь – это разновидность шпионского ПО. Основная особенность троянских программ – это замаскированный сбор конфиденциальной информации и передача третьей стороне. К ней относятся реквизиты банковских карт, пароли для платежных систем, паспортные данные и другие сведения. Вирус троян по сети не распространяется, не производит уничтожение данных, не делает фатального сбоя оборудования. Алгоритм этой вирусной утилиты не похож на действия уличного хулигана, который все на своем пути разрушает. Троян – это диверсант, сидящий в засаде, и ждущий своего часа.

Что такое руткит?

Руткит — это одна или несколько программ, которые скрывают присутствие нежелательных приложений на компьютере, помогая злоумышленникам действовать незаметно. Он содержит в себе абсолютно весь набор функций вредоносного ПО. Поскольку это приложение зачастую находится глубоко в недрах системы, обнаружить его при помощи антивируса или других средств безопасности крайне сложно. Руткит — это набор программных средств, которые могут считывать сохранённые пароли, сканировать различные данные, а также отключать защиту ПК. Вдобавок, здесь есть функция бэкдора, это значит, что программа предоставляет хакеру возможность подключиться к компьютеру на расстоянии.

Другими словами, руткит — это приложение, которое отвечает за перехват системных функций. Для операционной системы Windows можно выделить такие популярные руткиты: TDSS, Necurs, Phanta, Alureon, Stoned, ZeroAccess.

8 самых эффективных программы антитроянов в 2019 году

Добрый день, друзья. Антивирус против троянов. Мы уже упоминали темы троянов, и как с ними бороться. Но, эта тема остаётся актуальной и сейчас. Поэтому, мы продолжим разбирать данную тему, т.к. буквально каждый день трояны или обновляются, или создаются новые.

Я думаю, у большей части пользователей ПК стоит замечательный антивирус. Но, даже в этом случае, нет гарантии, что в ваш компьютер не проникнет троян или червь, и не похитит личную информацию. Это вредоносное ПО может проникнуть в Windows и похитить конфиденциальную информацию. Затем, передать её своему хозяину.

Поэтому, кроме обычных антивирусов и файрволлов, желательно применять антишпионский софт — Антитроян, созданный специально для борьбы с вредительским шпионским софтом. В статье мы рассмотрим именно такие программы.

Обзор бесплатных сканеров троянов

Бесплатный сканер троянов Emsisoft Anti-Malware

Emsisoft Anti-Malware (ранее известный как a-squared Free) является хорошим выбором для обнаружения и удаления вредоносных программ, особенно троянов. Программа надежно удаляет троянов, содержащих бэкдоры, клавиатурных шпионов, дозвонщиков и других вредителей, нарушающих покой Вашего «Web-серфинга». Так же программа хорошо справляется со шпионском ПО, рекламном ПО, перехватчиками Cookies, червями, вирусами и руткитами.

Программа сочетает в себе Emsisoft Anti-Malware и Ikarus AntiVirus engine последней версии, что позволяет сократить ненужные повторяющиеся процедуры обнаружения одного и того же вредоносного ПО, за счет объединения различных алгоритмов поиска.

Что такое троян?

Троян — разновидность вирусов, которые распространяются людьми. Название пошло от легенды или сказки про Трою. К воротам города в знак перемирия привезли деревянного Коня. Внутри прятались войны которые ночью открыли ворота основной армии противника. В результате чего Троя была повержена.

Принцип действия у троянских программ подобный. В большинстве случаев они маскируются под полезную программу при запуске которой троян перехватывает управление компьютером и начинает записывать себя в автозагрузку и другие критические места. В большинстве случаев происходит блокирование диспетчера задач Windows и редактора реестра. В результате чего появляются сообщения типа Диспетчер задач отключен администратором и подобные.

Злоумышленники выкладывают троянские программы на общедоступных ресурсах сети интернет. Пользователь попавший на данных ресурс в основном через уязвимости в браузере заражается вирусом. Далее злоумышленник использует компьютер в своих целях. Это может быть вычисление паролей для доступа к какому-нибудь ресурсу или кража вашей ценной информации. Одной из разновидности троянских программ является знаменитый WindowsLocker (Winlocker), блокирующий рабочий стол пользователя своим баннером и требующий перечисления средств на определенный кошелек или отправку SMS на короткий номер. Как убрать этот баннер с рабочего стола вы можете прочитать тут.

Часто у пользователя не отображаются расширения файлов. Злоумышленники маскируют иконку трояна под папку или под безвредный файл. Пользователь естественно ничего не подозревает и запускает или пытается зайти в папку. Дальнейшее развитие событий можно не описывать.

Как защитить свой компьютер от троянских программ. Во первых, это не работать под администратором, Во вторых использовать файловые менеджеры по типу TotalCommander-а где показываются скрытые файлы и расширения всех файлов. Отличной альтернативой может выступать FreeCommander. Из названия понятно, что программа бесплатная. Сам пользуюсь и вам рекомендую. И в третьих, используйте хотя бы бесплатный антивирус. Причем бесплатный не значит плохой. Есть отличные варианты — Comodo например.

Практически все троянские программы обнаруживаются штатными (установленными) антивирусами. Необходимо быть внимательным к оповещениям последних. Не исключены случаи, что вы поймали еще пока неизвестного трояна и он блокировал антивирусную программу. В таких случаях рекомендуется воспользоваться дополнительным софтом описанным ниже.

Что такое руткиты?

В данной категории рассматриваются различные программы для поиска и удаления руткитов. Наибольшая опасность таких вредоносных программ заключается в том, что они получают контроль на уровне ядра операционной системы. Проще говоря, они становятся частью операционной системы, и могут делать что угодно. Скрывать процессы, блокировать доступ, использовать ваш компьютер для работы сети ботнета, загружать различные программы и много другого. При этом вы можете даже и не подозревать, что у вас находится руткит. Потому что их основная задача не сломать или каким-то образом засорить систему (хотя и такие бывают), а скрытно действовать в течении длительного времени. Некоторые из таких руткитов даже способны блокировать работу антивирусных программ.

AVZ

Очень серьезное ПО, с которым справляются не все новички. На самом деле, версии 2016 года значительно проще ранних выпусков этого софта. Я помню, как пару лет тому назад мне пришлось столкнуться с AVZ для устранения трояна. Сразу показалось, что утилита крайне сложная. Но потом разобрался и пользовался неоднократно. Крутая вещь.

Очень часто на антивирусных формах оставляют отзывы и просят выложить логи сканирования, сделанные этой программой. А потом предлагают решение в виде скрипта, который следует выполнить в AVZ. То есть, чтобы решить конкретную проблему, найти и удалить опасный вирус, с которым не справляются другие «защитники», достаточно отыскать в сети нужный код и вставить его в окно выполнения.

- Обнаруживает все известные трояны Dialer;

- Без проблем справляется с почтовыми и интернет червями;

- Находит и устраняет следующие разновидности вирусов: Trojan Spy, Trojan Dropper, Trojan Downloader;

- Состоит из нескольких подпрограмм, которые выполняют анализ области реестра, файловой системы и памяти;

- Содержит в базе более 10 000 доверенных системных элементов, которые не будут затронуты во время проверки;

- Качественный детектор кей логгеров, которые собирают данные с клавиатуры;

- Очистка загрузочных записей от вредоносных скриптов (утилита Boot Cleaner);

- Тщательный анализ всех работающих процессов и служб.

Скачать

У каждого варианта есть свои преимущества. Я поведал про лучшие антишпионские программы для Windows 2021 года, а выбор остается за Вами!

Еще программы

Другие бесплатные сканеры троянов, не вошедшие в обзор:

Rising PC Doctor (более недоступен, в интернете, возможно, еще можно найти старые версии) — сканер троянов и шпионского ПО. Предлагает возможность автоматической защиты от ряда троянов. Так же предлагает следующие инструменты: управление автозагрузкой, менеджер процессов, менеджер сервисов, File Shredder (программа удаления файлов, без возможности их восстановления) и другие.

FreeFixer — просканирует вашу систему и поможет удалить трояны и другие вредоносные программы

Но, от пользователя требуется правильно интерпретировать результаты работы программы. Особую осторожность необходимо проявлять при принятии решения удаления важных файлов системы, так как это может повредить вашей системе. Однако есть форумы, на которых Вы можете проконсультироваться, если сомневаетесь в решении (ссылки на форумы есть на сайте).

Ashampoo Anti-Malware (К сожалению, стала триальной. Возможно, ранние версии еще можно найти в интернете) — изначально этот продукт был только коммерческим

Бесплатная версия обеспечивает защиту в режиме реального времени, а также предлагает различные инструменты оптимизации.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk. Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker.

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это {DEL} или {F2}, а соответствующее приглашение отображается внизу экрана. Вставьте Kaspersky Rescue Disk или загрузочную флэшку. В настройках загрузки (Boot options) выберите первым загрузочным устройством привод оптических дисков или флэшку (иногда она может отображаться в раскрываемом списке HDD). Сохраните изменения {F10} и выйдите из BIOS.

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать {F12}, {F11} либо сочетание клавиш – подробнее смотрите в сообщении на экране, в инструкции к материнской плате или ноутбуку. После перезагрузки начнётся запуск Kaspersky Rescue Disk.

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – смотрите пошаговую инструкцию на сайте разработчика.

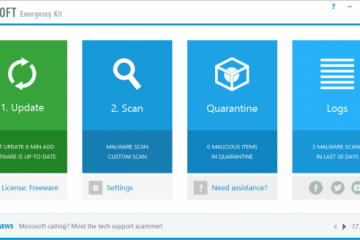

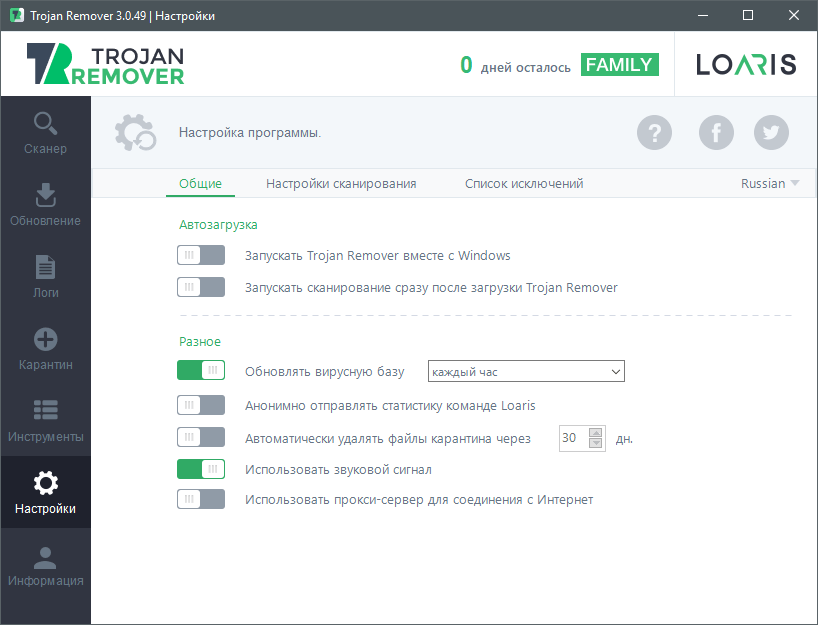

Функционал Loaris Trojan Remover

Утилита готова предложить:

- удаление вирусных угроз;

- несколько видов сканирования;

- ведение списка исключений;

- поддержка прокси-сервера;

- создание логов работы;

- наличие карантина и другие доп инструменты.

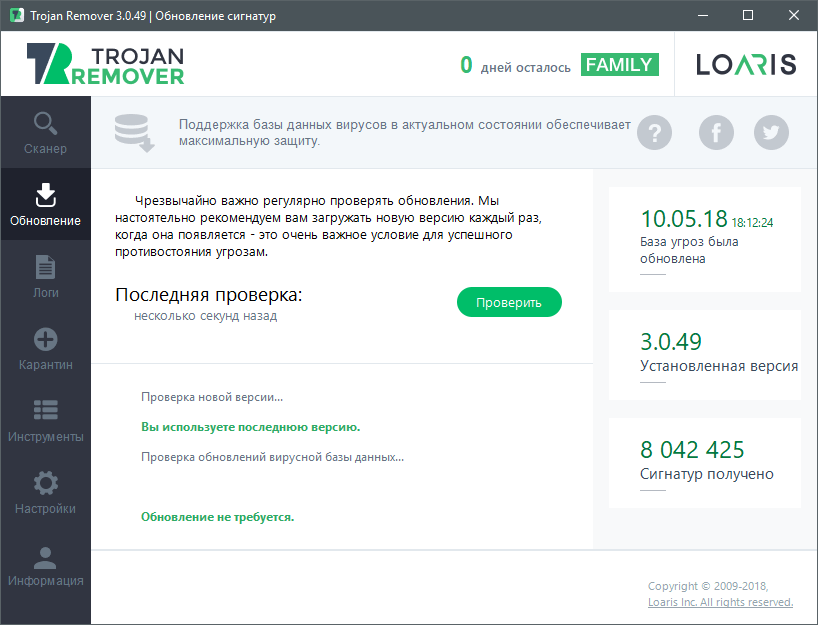

С помощью Loaris Trojan Remover можно выполнить как быструю проверку отдельных секторов памяти, так и глубокую проверку всего компьютера. Кроме того пользователям доступен анализ отдельных папок на выбор и присоединенных внешних накопителей. Обнаруженные элементы удаляются, помечаются как ложные срабатывания, игнорируются или переносятся в карантин.

Программа имеет удобную, встроенную в меню, вкладку «Обновление». Это позволяет легко проверять актуальность используемой сборки утилиты.

В случае, если любой из параметров изменен зловредным ПО, тут предусмотрена возможность сброса Windows Update, установок браузеров и файла hosts.

Отличительные характеристики Loaris Trojan Remover

Кроме привычной поддержки автозагрузки и сворачивания в область уведомлений программа отличается:

- Удалением сложных угроз, требующих операций на уровне системы.

- Присутствием дополнительных инструментов для исправления конкретных проблем.

- Наличием портативной версии, не требующей установки на устройство.

Стоит отметить, что бесплатная пробная сборка Loaris Trojan Remover ограничивает доступ к обновлениям программы и удалению обнаруженных угроз.

Антитроян AVZ

Я думаю, данные антивирус не нуждается в представлении. Вы наверняка слышали это название. Могу сказать, что это серьёзный антивирус. В этой программе разбираются не все новички. Что интересно, версии от 2021 г. более просты, чем версии до них.

Сейчас, начиная применять дынный продукт, вам может показаться, что программа довольно сложна. Но, затем, вникнув в суть, вы поймёте его принцип и станете им пользоваться намного чаще. Вещь классная и бесплатная.

На форумах, посвященных защиты ПК, довольно часто пользователи просят друг друга показать логи сканирования AVZ. Другими словами, для того чтобы справиться с конкретной задачей, например, удаление вируса, вам желательно найти в интернете специальный код и поместить его в окошко выполнения AVZ. Один из подобных кодов, а именно как удалить рекламный вирус, я представил в книге, упомянутой выше. Тот код разработан самим Яндексом.

Программа относится к одноразовым, то есть, она не обновляется. Поэтому, при возникших проблемах необходимо заново скачать AVZ с официального сайта с новейшими базами. Кроме этого, AVZ:

- Без труда деинсталлирует почтовые и интернет черви;

- Находит все трояны, которые успели отметиться, и удаляет их;

- Содержит в себе несколько отдельных утилит, выполняющих сканирование в реестре, памяти, файловой системе;

- Ищет и деинсталлирует такие вирусы, как: Trojan Spy, Trojan Dropper, Trojan Downloader;

- В своей базе имеет 10000 специальных элементов системы. Данные элементы он во время сканирования не затрагивает;

- Очищает загрузочные записи от вредительских кодов (приложение Boot Cleaner);

- Эффективно ищет и находит кей логи, которые снимают информацию с клавиатуры;

- Старательно анализирует все происходящие службы на ПК.

Разновидности

Существует несколько вариантов этих вирусных программ. Их можно разделить на две категории: user-mode (пользовательские) и kernel-mode (руткиты уровня ядра). Утилиты первой категории имеют те же возможности, что и обычные приложения, которые можно запустить на устройстве. Они могут использовать память уже запущенных программ. Это наиболее популярный вариант. Руткиты второй категории находятся глубоко в системе и имеют полный доступ к компьютеру. Если такая программа установлена, то хакер может делать с атакованным устройством практически все, что хочет. Руткиты такого уровня гораздо сложнее создать, поэтому первая категория и пользуется большей популярностью. Но вирусную программу уровня ядра совсем непросто найти и удалить, и защита от компьютерных вирусов зачастую здесь абсолютно бессильна.

Существуют и другие, более редкие варианты руткитов. Называют эти программы буткитами. Суть их работы заключается в том, что они получают контроль над устройством задолго до запуска системы. Совсем недавно были созданы руткиты, атакующие Android-смартфоны. Хакерские технологии развиваются так же, как лецинзионное ПО — идут в ногу со временем.

Spyware Terminator

Эта программа лидировала в прошлом по поиску шпионского ПО, троянов, червей, пока не были созданы более сильные и продуктивные программы.

- Софт представляет собой комплексный продукт, который может решать вопросы как со шпионским ПО, так и с обычными компьютерными вредителями;

- Функционирует в режиме «Полного сканирования», благодаря которому, может найти практически все вредоносное ПО;

- Сканирование происходит в реальном времени, что позволяет достичь max возможностей по защите информации пользователя;

- Софт следит за сетевым трафиком, стараясь не упустить ни одно подозрительное ПО, часто маскирующееся под простые программы;

- Даёт пользователю предупреждение, когда он случайно пытается посетить зараженные ресурсы, для предотвращения проникновения вредоносного ПО;

- Имеет приличную базу вредителей в своём дополнении Clam AntiVirus;

- Находит не только шпионское ПО, но и рекламное программное обеспечение, кей-логгеров, троянов;

- Элемент HIPS даёт возможность закрыть прорехи в безопасности ОС, благодаря чему в ваш компьютер не имеют возможности проникать сетевые вредители.

Скачать Spyware Terminator

Что такое троянский конь?

Троянский конь или троян – это тип вредоносного ПО, которое выдает себя за законное приложение. Его можно спрятать во вложении электронной почты, играх, программном обеспечении, фильмах или песнях и т. Д.

Он отличается от компьютерного вируса тем, что троянец не копирует себя и должен быть установлен пользователем. Основная цель трояна – попытаться нарушить работу, вывести из строя, а иногда и напрямую украсть данные пользователя из их системы.

И, кажется, тоже растет.

В отчете Malwarebytes State of Malware 2020 троянские программы называются вторыми по частоте атаками вредоносных программ, с которыми сталкиваются предприятия, сразу после рекламного ПО.

Несмотря на то, что существуют тысячи различных троянов, некоторые популярные и особенно изнурительные трояны включают Danabot, Lokibot , Trojan T9000 и трояны удаленного доступа .

Как удалить троян с помощью Касперского

Я допускаю, ваш компьютер уже заражен, и вам нужно его срочно лечить. Мало кто знает, но есть одна на разновидность данного антивируса, которая бесплатна. Она не требует установки и не защищает ПК, она его именно лечит. Называется эта разновидность: Kaspersky Virus Removal Tool.

Мы ее скачиваем по ссылочке вверху и просто запускаем. У нас происходит инициализация. По прошествии данного процесса мы видим окно с пользовательским соглашением. Мы соглашаемся и нажимаем принять. У нас появляется другое окошечко, где «Касперский» сообщает, что все готово к проверке, нажимает «Начать проверку»:

У нас начинается проверка, где мы видим, сколько проверено файлов и затрачено времени.

Проверка проходит довольно быстро. Например, у меня она заняла всего 2 минуты 57 секунд. Далее мы видим, какие именно угрозы были обнаружены, если они обнаружены вообще. Как видно из скриншота, угроз на моем компьютере нет. Если же у вас стоит платный Касперский, лучше применить его. Если вам нужен Касперский на постоянной основе, для постоянной защиты ПК, вам подойдет Kaspersky Total Security.

Как удалить

При помощи программы анти-кейлоггера можно навсегда избавиться от шпионских приложений. Проверить необходимо не только запущенные в операционной системе службы, но и BIOS, а также множество сетевых настроек.

- SpyShelter. Работает непрерывно и блокирует установку подобных вирусов на ПК, кроме того, ПО регулярно проверяет систему на их наличие и оперативно ликвидирует все подозрительное;

- Zemana. Это целый пакет программного обеспечения, который защищает от вредоносных программ;

- Malwarebytes Anti-Rootkit. Программа сканируется операционную систему на наличие руткит-вирусов по требованию пользователя, и удаляет их;

- Bitdefender Rootkit Remover. Надежное средство борьбы с руткитами. Отличается высокой скоростью обнаружения вирусов;

- aswMBR Rootkit Scanner. Бесплатное ПО от создателей антивируса Avast!

Дальнейшие действия

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover.

Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

Ваш антивирус обнаружил троян, но не может его удалить, или вы заметили, что андроид стал как говорится — «Жить своей жизнью» 🙂

, когда ему нужно отключается, перезагружаться, самовольно подключаться к Wi-Fi и что то качать из интернета, … Может со счета стали быстро «улетучиваются» деньги

Впрочем не важно, раз вы здесь значит нужна помощь, чтоб удалить троян, либо его обнаружить

Если раньше, удалить троян с андроида можно было только с помощью стандартного антивирусника, как и все остальные вирусы. То теперь, в связи с быстро нарастающим числом мошенничества, вирусных атак на мобильные устройства, компьютерные узкопрофильные программы, стали переделываться их разработчиками под андроид системы. Для самой распространенной, открытой и не как изначально не защищенной системы (рай для вирусов) в отличии от iPhone и Windows Phone. Такие приложения сконцентрированы на каком-то определенном виде интернет мошенничества (вирусе).

Ещё утилиты для поиска и удаления руткитов

Sophos Anti-Rootkit (теперь называется Sophos Virus Removal Tool, к сожалению стала триальной, возможно, старые версии еще можно найти на файловых хранилищах) — неплохая и простая в использовании программа, без возможности указывать тип сканирования (она сканирует все). Но, также как и CureIt!, ее сложно назвать специализированной программой для поиска и удаления руткитов. Т.е. тоже можно использовать как дополнение к основному средству, правда в отличие от CureIT! она требует установки. Процесс работы очень прост. Вы просто запускаете сканирование и ожидаете результатов. После окончания поиска в интерфейсе появляется список обнаруженных угроз. При этом вы можете развернуть каждую угрозу и посмотреть где именно располагаются хвосты каждой конкретной угрозы. Возможно она была бы отличной утилитой по поиску и удалению руткитов, если бы она не была переориентирована со специализированного средства до миниантивируса.

F-Secure Blacklight (к сожалению, сайт недоступен, необходимо искать версию на файловых хранилищах) это еще один отличный инструмент для удаления руткитов. К сожалению, его поддержка закончилась пару лет назад, и теперь его даже не найти на их сайте. Тем не менее, он все же есть на просторах интернета и совместим с Windows Vista и XP. Если вы попытаетесь запустить его на Windows 7, то будьте готовы увидеть диалоговое окно с сообщением «несовместимая ошибка».

BlackLight хорошо находит и удаляет старые руткитами, но рассчитывать на то, что он сможет обнаружить самые современные руткиты — будет грубой ошибкой. Именно поэтому все же рекомендуется использовать другие программы.

Руководство по быстрому выбору (ссылки для скачивания бесплатных программ для удаления руткитов)

Kaspersky TDSSKiller

| Простой и понятный интерфейс. Быстро работает. Справляется с известными современными руткитами. | ||

| Очень похоже, что программа распознает только небольшой диапазон руткитов. |

Avast Anti-Rootkit

| Хорошо работает. Обнаруживает большинство руткитов. Проста в использовании. Возможность ‘Fixmbr «в Windows — неоценимо. | ||

Dr.Web CureIt!

| Останавливает процессы. Создает собственную среду исполнения. | ||

Рубрики:

- вирус

- очистка

- поиск

- руткит

- сканер

- удаление

- Лучшие бесплатные утилиты обнаружения и предотвращения вторжений для домашнего использования

- Лучшие бесплатные утилиты для удаления рекламных и шпионских программ

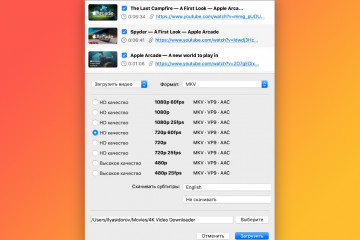

Удаление трояна с помощью Trojan Remover

Отличная утилита, которая не раз выручала меня в неравной борьбе с троянами. Программа мощная, но имеет два небольших недостатка. Первый, она на английском языке, и второй — она платная. Несмотря на это, программа исправно работает в течении 30 дней. Этого вполне достаточно, что бы обезвредить трояна.

Программу можно скачать по адресу

На момент написания статьи установщик весит около 12 МБ. Скачиваете и устанавливаете. Установка проста все время нажимаете Далее. В нижеприведенном окне оставляете флажок Проверить обновления. Компьютер должен быть подключен к интернету.

В следующем окне нажимаете Update для обновления

Дожидаетесь окончания загрузки обновлений.

Все, Trojan Remover готов к работе.

Через главное меню Пуск запускаете программу. Появляется окошко в котором нажимаете Continue — Продолжить

Далее, для запуска сканирования компьютера нажимаете Scan

Произойдет сканирование компьютера на троянские программы. Данная процедура занимает максимум минуты 3.

Если Trojan Remover найдет какие-либо угрозы вам об этом оповестят и предложат с ним разобраться

Если программа ничего не найдет увидите окошко выше.

При загрузке компьютера программа будет проводить быструю проверку. При этой проверке сканируются наиболее важные разделы операционной системы

При лечении или удалении троянской программы может потребоваться перезагрузка.

Trojan Remover — отличное решение для дезинфекции вашего компьютера.

Что делает троян и как их обнаружить?

Хотя трояны бывают разных форм и степени серьезности, все они классифицируются как таковые, потому что они более или менее выполняют одни и те же конкретные действия на вашем компьютере.

К ним относятся такие вещи, как:

- Отслеживание посещаемых вами веб-сайтов.

- Установка на ваш компьютер другого вредоносного ПО, например червя или вируса.

- Отправляйте важную информацию, такую как имена пользователей и пароли, хакерам в черной шляпе.

- Создание бэкдоров.

- Используйте свой компьютер для проведения DDOS-атак .

Хотя нет надежного способа распознать трояна без антивирусной программы, тонким признаком является постепенное снижение скорости вашего ПК, которому препятствуют ресурсы процессора, используемые трояном.

Самодельные руткиты

Огромное количество зараженных компьютеров находятся в так называемой зомби-сети и используются для того, чтобы рассылать спам-сообщения. При этом пользователи этих ПК ничего не подозревают о такой «деятельности». До сегодняшнего дня было принято думать, что создавать упомянутые сети могут лишь профессиональные программисты. Но совсем скоро все может кардинально измениться. В сети реально найти всё больше инструментов для создания вирусных программ. Например, при помощи набора под названием Pinch можно легко создать руткит. Основой для этого вредоносного ПО будет Pinch Builder Trojan, который можно дополнить различными функциями. Это приложение с лёгкостью сможет считывать пароли в браузерах, распознавать вводимые данные и отправлять их аферистам, а также ловко прятать свои функции.

Сводка

Изначально программы, отслеживающие нажатия клавиш, использовались работодателями. Таким образом можно было определить, чем занимается сотрудник компании на своем рабочем месте. Со временем, на вооружение данное ПО взяли и хакеры.

Сейчас кейлоггеры используются интернет-маркетологами – таким способом удается выявить потребности потребителей.

Избавиться от таких программ может быть непросто, ведь их работа скрытна для пользователя, поэтому стоит быть внимательнее при установке приложений из непроверенных источников, а в случае возникновения подозрений использовать специальное ПО.

Выводы

Использование приложений, удаляющих нежелательное программное обеспечение, не избавляет от необходимости установки антивирусов. Каждая программа выполняет свои задачи. Антивирусные утилиты защищают систему практически постоянно, и предотвращают заражение системных файлов.

А приложения для устранения уже появившихся проблем нужны, в основном, после того как антивирус оказался неэффективным. Использование сразу двух вариантов – установленных и периодически запускаемых утилит – обеспечит максимальную эффективность защиты. Хотя для того чтобы компьютер находился в ещё большей безопасности, желательно:

- выполнять рекомендации антивирусных утилит, выдающих предупреждения при входе на подозрительные ресурсы;

- проверять антивирусом скачанные или записанные с внешнего носителя файлы, происхождение которых неизвестно (например, скачанных не с официального сайта, а с посторонней веб-страницы);

- установить в настройках антивируса автоматическое обновление баз данных вирусов и не реже раза в неделю запускать приложение вручную.

Профилактика заражения компьютера вирусами и другими видами вредоносного кода уменьшит вероятность появления проблем. Хотя 100%-ной защиты не обеспечивают ни Curelt!, ни даже платный антивирус.

Лучшие средства удаления вредоносных программ

Начать стоит с того, что вредоносные программы в данном контексте (Malware) — не вполне вирусы, это, скорее, программы проявляющие нежелательную активность на компьютере, устанавливающиеся без ведома пользователей и, ко всему прочему, их сложно удалить.

Чистим Windows от шпионских и вредоносных программ и файлов

В этом видео я расскажу как очистить ваш компьютер на операционной системе Windows от шпионских и вредоносных программ и файлов, а так же как освободить место на жеском диске от временных файлов и как почистить кэш. Будет сделан обзор трех бесплатных утилит

- Почему антивирус?

- Safari не может установить безопасное соединение

- Компьютер самопроизвольно перезагружается

- Почистить мак от вирусов

- Расширение переводчик для safari

- Проблемы с запуском